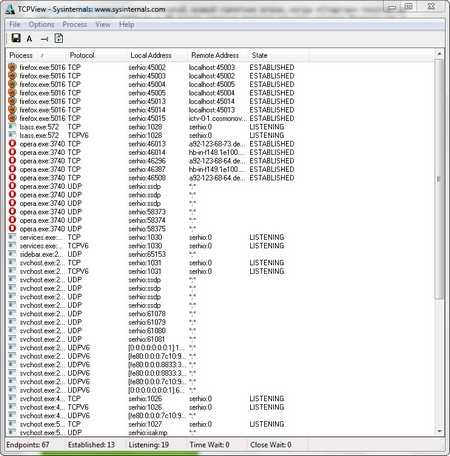

Riz. 19.6.

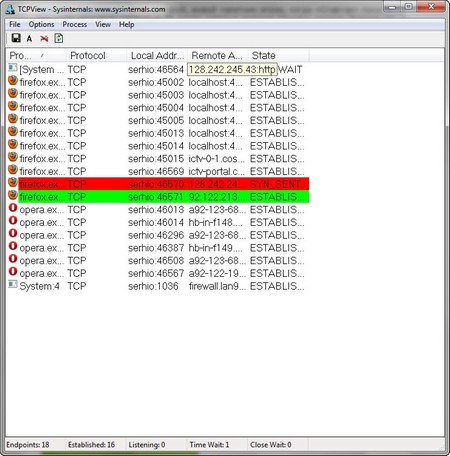

Riz. 19.7.

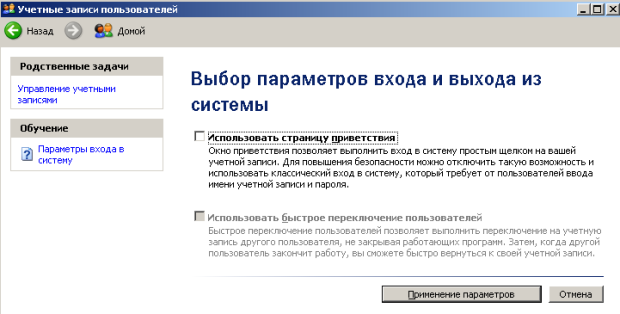

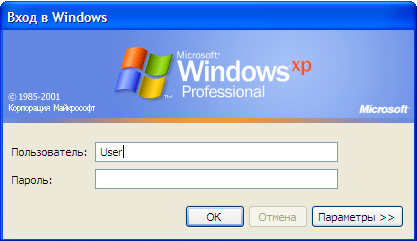

Mais ce n'est que la moitié de l'histoire. Améliorons maintenant la sécurité du réseau d'une étape théorique supplémentaire en rendant les deux champs de la fenêtre de bienvenue vides (Fig. 19.8).

Riz. 19.8.

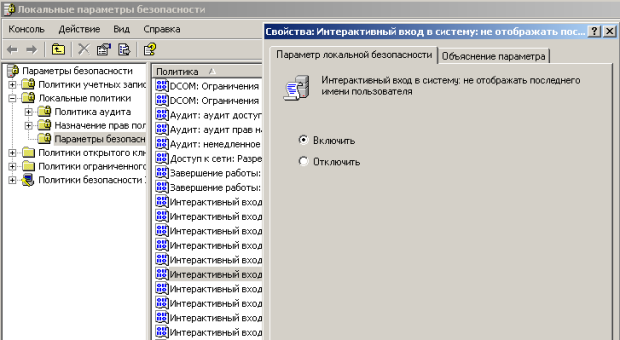

Lançons la commande Panneau de configuration - Outils d'administration - Politiques locales sécurité - Locale Politiques-Options de sécurité - Connexion interactive : ne pas afficher nom de famille utilisateur. Cette entrée doit être activée (Fig. 19.9).

Riz. 19.9.

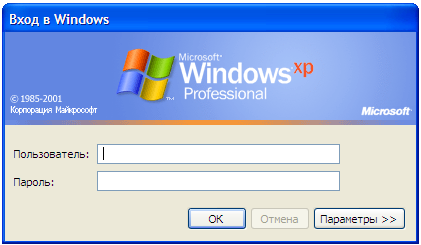

Désormais, après avoir terminé la session, l'utilisateur doit deviner non seulement le mot de passe, mais également Nom d'utilisateur(Fig. 19.10).

Riz. 19.10.

Détection des vulnérabilités du réseau en analysant les ports PC

Les attaquants utilisent l'analyse des ports du PC pour exploiter les ressources du PC de quelqu'un d'autre sur Internet. Dans ce cas il faut indiquer PI Adresse ouverte du PC port, Par exemple, 195.34.34.30:23 . Après cela, une connexion s'établit avec un PC distant avec une certaine probabilité d'entrer dans ce PC.

- Le port TCP/IP est l'adresse d'un service (programme) spécifique exécuté sur cet ordinateur sur Internet. Chaque port ouvert- une faille potentielle pour les pirates de réseau et de PC. Par exemple, SMTP (envoi de courrier) - port 25, WWW - port 80, FTP - port 21.

- Les pirates scannent les ports afin de trouver un trou (bug) dans le système d'exploitation. Un exemple d'erreur si un administrateur ou un utilisateur de PC a ouvert accès totalÀ ressources réseau pour tout le monde ou laissé un mot de passe vide pour accéder à l'ordinateur.

L'une des fonctions d'un administrateur réseau (sysadmin) est d'identifier les lacunes dans le fonctionnement du réseau et de les éliminer. Pour ce faire, vous devez analyser le réseau et fermer (bloquer) tous les ports réseau inutiles (ouvrir inutilement). Ci-dessous, à titre d'exemple, les services TCP/IP qui peuvent être désactivés :

- doigt - obtenir des informations sur les utilisateurs

- parler - la possibilité d'échanger des données sur le réseau entre les utilisateurs

- bootp - fournit aux clients des informations sur le réseau

- systat - obtenir des informations sur le système

- netstat - Obtenez des informations sur le réseau telles que les connexions actuelles

- rusersd - obtenir des informations sur les utilisateurs actuellement enregistrés

Affichage des connexions actives à l'aide de l'utilitaire Netstat

Équipe netstat dispose d'un ensemble de touches pour afficher les ports qui sont dans des états actifs et/ou passifs. Avec son aide, vous pouvez obtenir une liste des applications serveur exécutées sur un ordinateur donné. La plupart des serveurs sont en mode ÉCOUTER- en attente d'une demande de connexion. État CLOSE_WAIT signifie que la connexion est rompue. TEMPS D'ATTENTE- la connexion attend d'être déconnectée. Si la connexion est établie SYN_SENT, cela signifie qu'il existe un processus qui tente d'établir une connexion avec le serveur. ÉTABLI- les connexions sont établies, c'est-à-dire services réseau travail (sont utilisés).

Ainsi, la commande netstat affiche le contenu de diverses structures de données liées au réseau dans divers formats en fonction des options spécifiées. Les valeurs d'état suivantes sont autorisées pour les sockets TCP (interfaces logicielles) :

- FERMÉ - Fermé. La prise n'est pas utilisée.

- ÉCOUTER - Attend les connexions entrantes.

- SYN_SENT - Tentative active d'établir une connexion.

- SYN_RECEIVED - Synchronisation de connexion initiale en cours.

- ÉTABLI - Connexion établie.

- CLOSE_WAIT - Le côté distant s'est déconnecté ; en attendant que la prise se ferme.

- FIN_WAIT_1 - Le socket est fermé ; déconnecter la connexion.

- FERMETURE - La prise est fermée, puis le côté distant est déconnecté ; En attente de confirmation.

- LAST_ACK - Le côté distant s'est déconnecté, puis le socket est fermé ; En attente de confirmation.

- FIN_WAIT_2 - Le socket est fermé ; en attendant que le côté distant se déconnecte.

- TIME_WAIT - Le socket est fermé, mais attend les paquets encore sur le réseau pour traitement

Si tu utilisateur à domicile- un jour, vous serez confronté à la tâche d'établir une connexion Internet, de vous synchroniser avec console de jeu XBOX, et si vous avez plusieurs unités à la maison équipement informatique, alors dans tous les cas vous devrez configurer le filaire ou réseau sans fil, et un ordinateur devra distribuer Internet à tous les autres. Au cas où vous travailleriez administrateurs système petit bureau, vous devrez mettre en place un réseau avec des connexions statiques ou adresses dynamiques. Malheureusement, de nombreux utilisateurs tentent généralement de créer un réseau local sans avoir les compétences nécessaires pour le gérer. technologies de réseau, et donc effectuer les réglages de manière aléatoire, ce qui leur pose de nombreux problèmes lors des travaux ultérieurs. Cette série d'articles est dédiée aux différentes méthodes de configuration réseau local, la terminologie, ainsi que les liens avec World Wide Web L'Internet.

Souvent, la configuration d'un réseau local dans les systèmes d'exploitation Windows Vista, Windows 7, Serveur Windows 2008/2008 R2 commence par une zone de configuration des propriétés réseau telle que . Avec de l'aide cet outil les configurations réseau peuvent être sélectionnées placement en réseau, afficher une carte du réseau, configurer la découverte du réseau, le partage de fichiers et d'imprimantes, et configurer et afficher l'état de votre réseau actuel. les connexions de réseau. Dans cet article, vous apprendrez à gérer ce composant.

Centre de réseau et de partage ouvert

Afin d'utiliser les fonctionnalités de l'outil de configuration réseau, vous devez d'abord l'ouvrir. Pour ouvrir une fenêtre "Centre de contrôle du réseau et accès partagé" , Effectuez l'une des actions suivantes :

L'illustration suivante montre la fenêtre "Centre de réseau et partage".

Cette fois, je voulais me passer d’une introduction, mais je n’ai pas pu résister. Je ne me suis jamais demandé combien de connexions réseau sont installées sur votre système d'exploitation, et avec quels services et programmes vers quelles adresses. Ces informations peuvent être obtenues à l'aide de certains pare-feu si, si vous les avez installés. Mais il y en a un utilitaire gratuitécrit par Mark Russinovich, un gourou qui a beaucoup écrit utilitaires utiles Pour les fenêtres.

Le programme n'a pas besoin d'être installé, téléchargez simplement l'archive, décompressez les fichiers et exécutez l'utilitaire. La taille est tout simplement miniature pour l'époque actuelle, seulement environ 200 kilo-octets, trouvez quelque chose de similaire avec de telles capacités. DANS fenêtre ouverte nous obtenons une liste de tous les processus qui ouvrent les connexions réseau, le protocole utilisé, l'état et les adresses locales et distantes utilisées. Avec une fréquence définie (par défaut 1 seconde), configurable, mise à jour en cours information.

Vous pouvez choisir d'afficher les adresses IP ou de les définir noms de domaine si c'est possible. Pour ne pas se noyer dans un tas informations inutiles, vous pouvez déconnecter les connexions qui n'ont pas de point de réponse final.

Dans le menu contextuel, vous pouvez trouver des informations sur le processus sélectionné (chemin d'accès fichier exécutable), terminer le processus (cela aidera à identifier les dangers ou programmes suspects), fermez la connexion (déconnexion rapide des sites inutiles, laissant le processus en état de marche) et recevez des informations sur le site actuel auquel la connexion a été établie (parfois vous apprenez des choses intéressantes).

Seuls les protocoles TCP, UDP et TCPV6 (il s'avère qu'ils sont désormais activement utilisés), qui sont désormais utilisés pour tout le trafic réseau sur les ordinateurs, sont surveillés.

Parmi les paramètres, il n'y a que la modification des paramètres de police, et c'est tout.

TCPView est un utilitaire qui fait son travail, n'a pas une interface fabuleuse, mais fonctionne comme une horloge, un cheval de bataille classique. Lorsque l’utilitaire fonctionne, vous ne le remarquez tout simplement pas, et lorsqu’il n’est pas à portée de main, vous avez l’impression qu’il manque quelque chose d’important. Pour ceux qui ne comprennent pas son objectif, vous n'en aurez pas besoin pour ceux qui sont amenés à l'utiliser dans le sujet.

Fonctionne très bien sur les systèmes d'exploitation 32 et 64 bits. Il n'y a qu'une seule langue disponible, l'anglais, aucune autre option n'est proposée.

Page pour Téléchargement Gratuit TCPView http://technet.microsoft.com/en-us/sysinternals/bb897437.aspx

Dernière version au moment de la rédaction de TCPView 2.54

Introduction

TCPView est un programme conçu pour le système d'exploitation Windows qui affiche des listes de points de terminaison de toutes les connexions établies dans le système via les protocoles TCP et UDP avec des données détaillées, y compris locales et adresses distantes et l'état de la connexion TCP. Sur les systèmes d'exploitation Windows NT, 2000 et XP, TCPView indique également le nom du processus propriétaire du point de terminaison. TCPView est une extension de Netstat, fournie avec Windows, et fournit plus d'informations de manière plus pratique. Le téléchargement TCPView inclut le programme Tcpvcon avec le même Fonctionnalité, conçu pour fonctionner en mode ligne de commande.

TCPView fonctionne sur les systèmes d'exploitation Windows NT/2000/XP et Windows 98/Me. TCPView peut également être utilisé en salle d’opération Système Windows 95 sous réserve d'installation Package de mise à jour Winsock 2 pour le système d'exploitation Windows 95 fourni par Microsoft Corporation.

Utiliser TCPView

Une fois lancé, TCPView génère une liste de tous les points de terminaison de connexion TCP et UDP actifs, affichant toutes les adresses IP sous forme de noms de domaine. Pour changer le mode d'affichage pour afficher les adresses dans forme numérique, vous pouvez utiliser un bouton de la barre d'outils ou un élément de menu. Sur les systèmes d'exploitation Windows XP, TCPView affiche pour chaque point de terminaison le nom du processus auquel appartient ce point de terminaison.

Par défaut, TCPView met à jour les informations une fois par seconde, mais la période de mise à jour peut être modifiée à l'aide du Fréquence de rafraîchissement(Période de mise à jour) dans le menu Possibilités(Options). Si l'état du point de terminaison a changé entre les mises à jour, il est mis en surbrillance jaune, si un point de terminaison est supprimé - en rouge, les nouveaux points de terminaison sont affichés en vert.

Fermer connexions établies via les protocoles TCP/IP (avec l'état marqué ESTABLISHED (installed)), vous pouvez sélectionner l'élément Fermer les connexions(Fermer les connexions) dans le menu Déposer(Fichier) ou cliquez avec le bouton droit sur n'importe quelle connexion et sélectionnez dans menu contextuel paragraphe Fermer les connexions.

Les données affichées dans la fenêtre du programme TCPView peuvent être enregistrées sous forme de fichier à l'aide de l'élément de menu Sauvegarder(sauvegarder).

Utilisation du programme Tcpvcon

L'utilisation du programme Tcpvcon est similaire à l'utilisation programme utilitaire netstat, qui est intégré à système opérateur Les fenêtres.

Utilisation : tcpvcon [-a] [-c] [-n] [nom du processus ou PID]

Code source de Netstatp

Vous voulez savoir comment fonctionne TCPView ? En utilisant le code source du programme Netstatp comme exemple, nous montrons comment programmer certaines fonctions du programme TCPView. Cet exemple de programme montre comment utiliser les interfaces IP Helper (voir la documentation sur MSDN) pour obtenir une liste des points de terminaison de connexion TCP/IP. Cependant, notez que netstatp n'affiche pas les noms de processus sur les systèmes NT 4 et Windows 2000 comme le font TCPView et TCPVCon.

Article de la Base de connaissances Microsoft sur TCPView

Cet article de la Base de connaissances Microsoft concerne TCPView :

Utilitaire interconnecté

TDImon- montre l'activité en utilisant Protocoles TCP et UDP en temps réel.

Si vous avez aimé TCPView, vous aimerez encore plus TCPView Pro. TCPView Pro, développé par Winternals Software, possède un certain nombre de fonctionnalités qui le rendent beaucoup plus puissant et outil utile que le programme TCPView. Il s'agit des fonctions suivantes : affichage des données sur les processus qui possèdent les points finaux des connexions ouvertes (fonctionne également sur Windows 9x)

- Visualisez l'activité des processus à l'aide des protocoles TCP et UDP en temps réel

- Utiliser des techniques de filtrage avancées pour afficher uniquement les données dont vous avez besoin.

- et beaucoup plus...

TCPView Pro est fourni dans le cadre du Winternals Administrator's Pak.