Les clés USB sont petites, portables et appareils universels stockage Les clés USB sont très pratiques pour transférer des données entre ordinateurs. Cependant, en raison de leur portabilité et de leur taille compacte, les supports USB peuvent facilement être perdus. Par conséquent, vous devez veiller à une protection fiable des données sur le lecteur flash.

Malheureusement, vous ne pouvez pas simplement définir un mot de passe sur l'ensemble du disque comme vous le pouvez avec un smartphone ou un ordinateur. Pour améliorer la protection de vos fichiers, vous devez utiliser le cryptage. Si vous ne souhaitez pas acheter séparément appareil sécurisé mémoire flash avec cryptage matériel, vous pouvez utiliser programmes gratuits pour obtenir un niveau de sécurité similaire.

Dans cet article, nous avons présenté plusieurs des moyens simples pour protéger les fichiers et dossiers sur une clé USB.

Si vous n'avez besoin de protéger que des documents importants individuels et que vous n'avez pas besoin de crypter des dossiers entiers, vous pouvez simplement vous limiter à l'installation mot de passe de protection pour les dossiers individuels.

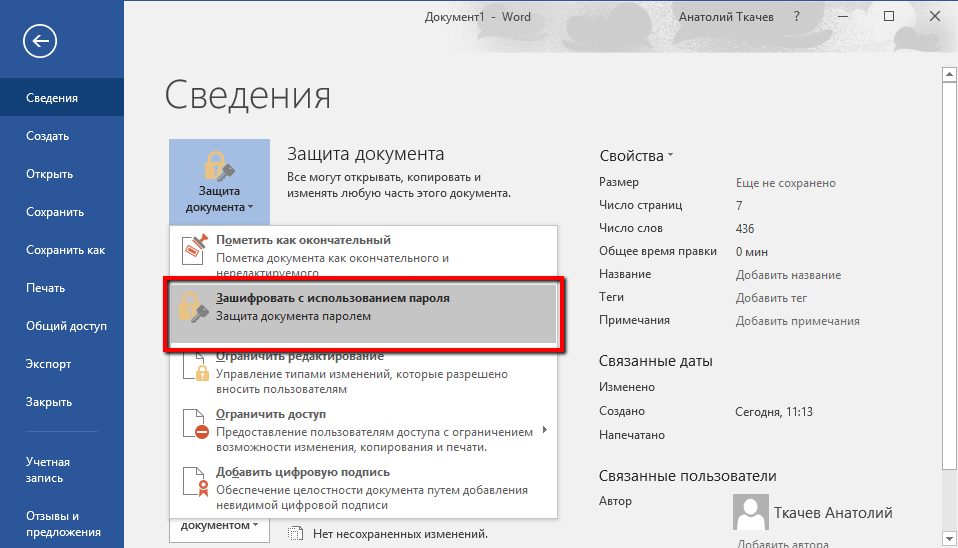

De nombreux programmes, notamment Word et Excel, vous permettent d'enregistrer des fichiers avec un mot de passe.

Par exemple, quand Document requis ouvert à éditeur de texte Microsoft Word, vous pouvez aller dans le menu Fichier > Détails, sélectionner un article Protection des documents et possibilité Chiffrer avec mot de passe.

Il ne reste plus qu'à demander mot de passe sécurisé et confirmez son installation. Assurez-vous de sauvegarder le document et assurez-vous de mémoriser ou de noter le mot de passe.

Télécharger version portable VeraCrypt et extrayez-le sur une clé USB. Lorsque vous lancez l'application, une liste des lettres de lecteur disponibles s'affichera. Sélectionnez une lettre et appuyez sur Créer un volume

Pour créer un disque virtuel chiffré dans un fichier, sélectionnez l'option Créer un conteneur de fichiers chiffrés et cliquez sur "Suivant".

À l'étape suivante, vous pouvez sélectionner le type de volume : régulier ou caché. L'utilisation d'un volume caché réduit le risque que quelqu'un vous oblige à révéler votre mot de passe. Dans notre exemple, nous allons créer un volume régulier. Ensuite, sélectionnez l'emplacement du volume crypté – clé USB amovible-disque.

Configurez le cryptage et spécifiez la taille du volume (ne doit pas dépasser la taille d'une clé USB). Sélectionnez ensuite l'algorithme de cryptage et de hachage, vous pouvez utiliser les paramètres par défaut. Définissez ensuite votre mot de passe de volume. À l'étape suivante, les mouvements aléatoires de votre souris détermineront la force cryptographique du cryptage.

Une fois le cryptage terminé, chaque fois que vous connectez la clé USB à n'importe quel ordinateur, vous pouvez exécuter VeraCrypt hébergé dessus et monter le conteneur de fichiers cryptés pour accéder aux données.

VeraCrypt prend en charge le cryptage de partitions entières et de périphériques de stockage.

Téléchargez VeraCrypt et installez le programme sur votre PC. Lorsque vous lancez l'application, une liste des lettres de lecteur disponibles s'affichera. Sélectionnez une lettre et appuyez sur Créer un volume. L'assistant de création de volume VeraCrypt se lancera.

Pour chiffrer l'intégralité de la clé USB, sélectionnez l'option Ne pas chiffrer partition système/disque et cliquez sur "Suivant".

À l'étape suivante, vous pouvez sélectionner le type de volume : régulier ou caché. L'utilisation d'un volume caché réduit le risque que quelqu'un vous oblige à révéler votre mot de passe.

Sur l'écran suivant de l'assistant, vous devez sélectionner le périphérique, c'est-à-dire notre amovible Disque USB, puis cliquez sur "OK" et "Suivant".

Dans notre exemple, nous allons créer un volume régulier. Sur l'écran suivant de l'assistant, vous devez sélectionner le périphérique, c'est-à-dire notre clé USB amovible, puis cliquez sur « OK » et « Suivant ».

Pour chiffrer l'intégralité de la clé USB, sélectionnez Chiffrer la partition en place et cliquez sur "Suivant". VeraCrypt vous avertira que vous devez disposer d'une copie de sauvegarde de vos données afin que si quelque chose ne va pas pendant le cryptage, vous puissiez restaurer l'accès à vos fichiers. Sélectionnez ensuite l'algorithme de cryptage et de hachage, vous pouvez utiliser les paramètres par défaut. Définissez ensuite votre mot de passe de volume. À l'étape suivante, les mouvements aléatoires de votre souris détermineront la force cryptographique du cryptage.

Sélectionnez ensuite le mode de nettoyage. Plus il y a de cycles de réécriture, plus le nettoyage est fiable. Dans la dernière étape, sélectionnez Chiffrement pour démarrer le processus de cryptage.

Une fois le cryptage terminé, chaque fois que vous connectez la clé USB à votre ordinateur, vous devrez la monter avec en utilisant VeraCrypt pour accéder aux données.

De nombreux archiveurs modernes, y compris le gratuit 7-Zip, prennent en charge le cryptage AES-256 et la protection par mot de passe des fichiers.

Installez 7-Zip puis cliquez sur clic-droit passez la souris sur un fichier ou un dossier de votre clé USB et sélectionnez 7-Zip > Ajouter aux archives. Dans la fenêtre "Ajouter aux archives", sélectionnez le format d'archive et définissez un mot de passe. Cliquez sur "OK" pour commencer le processus d'archivage et de cryptage.

Vous avez trouvé une faute de frappe ? Appuyez sur Ctrl + Entrée

Bonne journée! Aujourd'hui, nous allons parler du problème de l'accès non autorisé à informations électroniques. De plus, nous essaierons de protéger nos informations de manière fiable, car si nous le faisons, alors c'est sûr. Et nous le ferons en utilisant des outils gratuits (distribués gratuitement).

Il existe bien sûr de nombreuses solutions plus simples qui n'exigent pas que l'interprète grande quantité actions, programmes, mais tous n'ont pas la présence d'une rémunération pour leur travail.

Choisir également avec lequel produit logiciel contact, la possibilité d'utiliser non seulement le système d'exploitation Windows mais également * nix a été envisagée. Par conséquent, après avoir pesé le pour et le contre, j'ai décidé d'écrire sur le logiciel TrueCrypt. Tâche principale qui est le cryptage des supports de stockage. Ce logiciel est gratuit et open source (avec open source code source).

La tâche est simple, créez médias externes, qui contient des informations sous forme cryptée, et vous ne pouvez accéder à ces informations qu'en tapant un mot de passe. La clé USB peut être utilisée sur différents ordinateurs.

Nous utiliserons la version 7.1a avec vous, car elle a été testée par plusieurs auditeurs indépendants et jugée sûre. Vous pouvez le télécharger. De plus, juste en dessous du programme lui-même se trouve une liste des langues prises en charge, dans lesquelles vous devez sélectionner le russe et télécharger également la localisation.

Après avoir téléchargé le programme d'installation, commençons. Exécutez le fichier Configuration TrueCrypt 7.1a.exe.

Nous sélectionnons Extraire, car nous installons le programme pour un appareil portable, alors sa présence sur l'ordinateur n'est pas nécessaire. Nous choisissons un endroit pour le déballer, que ce soit Mes documents. Ensuite, nous sommes d'accord sur le fait qu'il est encore nécessaire de le mettre dans le système pilotes nécessaires pour la création/le chiffrement initial. Et nous terminons l'installation en vérifiant que la case Ouvrir l'emplacement de destination une fois terminé est cochée. Une fois l'installation terminée, un dossier avec programme installé, exécutez le fichier TrueCrypt.exe.

En général, le programme a beaucoup différentes possibilités, et dans le cadre de cet article nous n'en considérerons qu'un seul. Comme vous vous en souvenez, nous devons créer la « boîte noire » la plus mobile possible.

Préparez le support, supprimez-en toutes les informations ou copiez-le sur votre disque dur. Vous devez également le formater moyens réguliers Les fenêtres. Accédez à Poste de travail, RMB sur le lecteur flash et sélectionnez le format.

Nous définissons le système de fichiers sur NTFS, car nous créerons un fichier de la taille de l'ensemble du lecteur flash ; les fichiers de plus de 4 Go ne seront pas créés dans le système FAT32. Dans le nom du volume, indiquez le nom du média, sinon vous ne pouvez rien indiquer.

Revenons à notre programme Truecrypt fraîchement installé. Tout d'abord, localisons-le, dans notre cas, russifions-le. N'oubliez pas que nous avons téléchargé le fichier de russification sur le site ? Maintenant, nous y allons et le décompressons, puis nous jetons tout le contenu dans le dossier avec TrueCrypt. Déposer Langue.ru.xml devrait se retrouver dans le même dossier avec TrueCrypt.exe.Ça devrait ressembler à ça:

Après le déballage, revenons au programme TrueCrypt. Dans le menu du haut, nous recherchons la section Paramètres -> Langue sélectionner dans la liste russe et cliquez sur OK.

Passons maintenant à la création d’un conteneur chiffré sur un lecteur flash. Créons un fichier vide sur le lecteur flash. En principe, peu importe comment vous l’appelez et quelle extension vous définissez. Je vous conseille seulement de mettre l'extension des fichiers contenant de grandes quantités de données comme *.iso ou .mkv et de les nommer en conséquence. Dans notre cas, le rôle de conteneur « boîte noire » sera joué par le fichier The_Matrix_Reloaded.iso. Pour créer fichier vide Faites un clic droit sur n'importe quel espace vide du lecteur flash et sélectionnez Créer -> Texte document.txt, puis modifiez son nom et son extension. Une fois le fichier créé, rendons-le portable. Pour ce faire, nous allons à Menu principal programmes Outils -> Configurer un support portable. Dans le champ des paramètres du fichier, sélectionnez soigneusement votre clé USB. Cochez la case Monter automatiquement le volume TrueCrypt et dans le champ ci-dessous, à l'aide du bouton Parcourir, indiquez le fichier que nous avons créé précédemment sur le support flash. Dans mon cas, c'est The_Matrix_Reloaded.iso.

Cliquez sur Créer, puis sur OK et Fermer. Le fichier autorun.inf a maintenant été créé sur le lecteur flash avec un script écrit pour charger le fichier TrueCrypt.exe et monter le conteneur. Mais je tiens tout de suite à souligner que si l'exécution automatique est bloquée ou complètement désactivée, média amovible cela ne fonctionnera pas. Pour ce faire, vous devrez faire une feinte avec vos oreilles, mais nous en parlerons ci-dessous. Pour l’instant, créons un conteneur chiffré dans notre fichier. Allons à Outils -> Assistant de création de volume.Sélectionnez l'élément supérieur : Créer un conteneur de fichiers chiffrés.

Ensuite, dans le champ de placement du volume, cliquez sur Parcourir et sélectionnez notre fichier précédemment créé. Dans mon cas, c'est The_Matrix_Reloaded.iso. Cliquez sur Suivant, modifiez les méthodes de cryptage si vous le souhaitez, si vous ne le souhaitez pas, cliquez sur Suivant. Dans la section Taille du volume, vous devez définir la taille du conteneur chiffré. Ici, c'est à vous de décider, cela peut concerner l'intégralité du lecteur flash, ou cela peut en représenter la moitié et mentir, pour ainsi dire, avec les données ouvertes. Entrez le numéro en Mo et continuez.

Ensuite, nous devrons créer un mot de passe, et TrueCrypt prend en charge à la fois les phrases secrètes simples et fichiers clés, et même ensemble des fichiers et des phrases clés. Nous nous limiterons mot de passe simple saisissez-le dans les deux champs et continuez.

À la dernière étape Formater un volume dans la section options, vous devez sélectionner système de fichiers NTFS. appuie sur le bouton Marquer et va prendre du thé. Il est temps pour Cryptage TrueCrypt nécessite en fonction du volume du conteneur crypté, mais dans tous les cas vous aurez le temps de boire du thé :)

En conséquence, nous disposons d'un support portable sur lequel se trouvent : Un dossier avec TrueCrypt, un fichier pour l'exécution automatique autorun.inf et un fichier conteneur qui contient en fait toutes nos données. Lors de la connexion du support à n'importe quel ordinateur de Windows XP à Windows 10, une fenêtre de saisie d'un mot de passe apparaît et après l'avoir saisi, un autre disque est monté, sur lequel se trouvent réellement nos données cryptées. Mais il arrive que sur certains ordinateurs, l'exécution automatique soit désactivée. Pour ce faire, je vous suggère d'utiliser le fichier bat que j'ai créé ou de le créer vous-même. Créez un fichier sur un lecteur flash. Pour créer un fichier vide, cliquez avec le bouton droit sur n'importe quel espace vide du lecteur flash et sélectionnez Créer -> Document texte.txt. Renommez-le en start.bat ou mount.bat comme vous le souhaitez, cliquez dessus avec le bouton droit et sélectionnez Modifier. Dans le fichier lui-même, nous enregistrons la ligne :

truecrypt\truecrypt.exe /q arrière-plan /e /m rm /v "The_Matrix_Reloaded.iso"

Où vous remplacez The_Matrix_Reloaded.iso par le nom de votre fichier conteneur. Eh bien, pour le démontage, vous pouvez également créer un fichier batch stop.bat ou unmount.bat dans le corps duquel vous pouvez saisir ce qui suit :

truecrypt\truecrypt.exe /q /d

La procédure est en réalité très simple et TrueCrypt possède de nombreuses fonctionnalités. Et le niveau de fiabilité du cryptage est respectable. Ci-dessous je joins une archive contenant :

- Configuration TrueCrypt 7.1a.exe

- langpack-ru-1.0.0-pour-truecrypt-7.1a.zip

- démarrer.bat

- arrêter.bat

Bonne journée les amis ! Probablement tout le monde, à un degré ou à un autre, a eu besoin de se cacher information confidentielle des yeux indésirables, mais tout le monde ne l'a pas utilisé pour cela solution logicielle. Certains artisans créent un système Web à partir d'un grand nombre de dossiers afin de masquer un fichier. Cette méthode n'est clairement pas pour nous. Nous verrons comment crypter des fichiers sur une clé USB à l'aide des fonctions intégrées du système d'exploitation et à l'aide de programmes spécialisés. A la fin de l'article, nous prêterons attention au stockage correct des mots de passe à l'aide du programme KeePass.

Le cryptage d'un lecteur flash peut être effectué à l'aide du Fonctionnalité Windows ou des programmes tiers.

BitLocker est une solution intégrée au système d'exploitation pour chiffrer les lecteurs flash. Il est présent dans toutes les versions de Windows, à commencer par Vista et supérieures. La méthode est triviale et pas la plus fiable, mais si vous devez définir un mot de passe très rapidement et que vous n'avez pas le temps de télécharger des logiciels supplémentaires, cette approche peut très bien être utile.

Vous n’avez pas besoin d’effectuer de manipulations particulières, ouvrez simplement « Poste de travail ». Insérez le lecteur flash, lorsqu'il devient « visible », faites un clic droit dessus et sélectionnez « Activer BitLocker... ». Une fenêtre standard apparaîtra dans laquelle nous devons cocher la première case et définir un mot de passe pour le lecteur. Cliquez sur « Suivant », des options nous seront proposées pour enregistrer la clé de récupération. Vous pourriez en avoir besoin si vous oubliez ou perdez votre mot de passe. La chose est nécessaire, nous choisissons donc de l'imprimer ou de l'enregistrer dans un fichier, cliquez à nouveau sur "Suivant", le processus de cryptage se produit, après quoi la clé USB est prête à être utilisée.

Sur ce caractéristiques standards les systèmes s'épuisent, on passe à des programmes spécialisés.

Dans cette méthode, nous utiliserons le programme Rohos Mini Drive, il est absolument gratuit, téléchargez-le depuis le site Web du développeur, décompressez et installez. Le fichier pèse environ 6 Mo. Lançons l'utilitaire. Dans la fenêtre du programme, sélectionnez l'élément « Crypter le disque ». Une nouvelle fenêtre s'ouvrira dans laquelle notre clé USB sera automatiquement chargée, assurez-vous que c'est bien celle que vous utilisez ; vous pouvez changer d'appareil via le menu « Sélectionner ». Si vous n'êtes pas complètement sûr, allez dans « Poste de travail » et vérifiez la lettre du lecteur, en dernier recours, supprimez tous les périphériques sauf celui dont vous avez besoin des ports USB. Dans la même fenêtre, nous entrons mot de passe complexe, dont vous pouvez vous souvenir ou enregistrer quelque part. À la fin de l'article, nous découvrirons comment créer correctement et stocker en toute sécurité des mots de passe. Cliquez sur « Créer un disque » et attendez. Une fois le processus terminé, il s'ouvrira nouveau disque, dans lequel nous pouvons transférer tous les fichiers nécessaires dès maintenant.

Vous pouvez gérer le disque via un raccourci qui sera créé sur le bureau ou via la barre d'état système. Une fois que tous les fichiers nécessaires ont été déplacés vers la partition cryptée, nous faisons un clic droit sur l'icône Rohos dans la barre d'état et sélectionnons « Éteindre le disque ». Ainsi, le disque disparaîtra de la visibilité du système, vous pourrez le restituer de la même manière via la barre d'état ou le raccourci en sélectionnant « Activer le disque ».

Si vous devez ouvrir une partition cachée sur un autre ordinateur, vous devez accéder à la racine du lecteur flash et exécuter fichier exécutable de Rohos avec l'extension *.exe et entrez le mot de passe.

VraiCrypte

Le plus programme populaire pour chiffrer un lecteur flash - TrueCrypt. Une solution sérieuse, tout comme dans Rohos Mini Drive, une partition logique cryptée sera créée, avec laquelle nous pourrons travailler comme d'habitude. Il existe de nombreuses options pour configurer TruCrypt, il vaut donc la peine d'envisager de créer une section plus détaillée ; par exemple, nous prendrons l'option la plus simple.

Après avoir téléchargé TrueCrypt et l'avoir lancé, nous sommes confrontés à un choix : décompresser ou installer. Si vous comptez l'utiliser une fois, décompressez-le simplement, sinon installez-le. Après l'installation, vous pouvez déposer le fichier Language.ru du crack dans le dossier contenant les fichiers du programme, si vous en avez un. Nous lançons le programme et changeons la langue si vous avez déjà utilisé un outil de localisation.

Commençons le cryptage, pour cela nous devons créer nouveau tome. Allez dans l'onglet « Service » et sélectionnez l'élément « Assistant de création de volume ». Ensuite, sélectionnez le premier interrupteur radio et suivez les instructions de l'assistant, non paramètres complexes pas besoin de produire. Assurez-vous que votre clé USB avec cryptage des données est indiquée. Une fois la configuration terminée, nous pouvons copier tous les fichiers importants sur le nouveau volume.

Ce serait bien de configurer le chargement automatique du lecteur flash, afin que vous n'ayez pas à configurer le volume et à le rechercher à chaque fois fichiers supplémentaires. Pour ce faire, allez dans l'onglet « Service » et sélectionnez l'élément « Configuration du disque portable ». Nous configurons tous les éléments de menu comme indiqué dans la capture d'écran.

Le volume à monter devra être précisé via le bouton « Parcourir », fichier requis est déjà sur votre clé USB avec le nom « true ». Nous terminons la configuration, créons disque portable. Après cela, le support est complètement prêt à être utilisé. Après l'avoir connecté à un autre ordinateur, une fenêtre apparaîtra demandant un mot de passe, en entrant lequel nous aurons accès au lecteur flash avec cryptage matériel. Si vous n'avez pas configuré le chargement automatique, vous devez alors lancer manuellement le fichier exécutable à la racine du lecteur flash pour afficher le menu de saisie du mot de passe.

Le volume à monter devra être précisé via le bouton « Parcourir », fichier requis est déjà sur votre clé USB avec le nom « true ». Nous terminons la configuration, créons disque portable. Après cela, le support est complètement prêt à être utilisé. Après l'avoir connecté à un autre ordinateur, une fenêtre apparaîtra demandant un mot de passe, en entrant lequel nous aurons accès au lecteur flash avec cryptage matériel. Si vous n'avez pas configuré le chargement automatique, vous devez alors lancer manuellement le fichier exécutable à la racine du lecteur flash pour afficher le menu de saisie du mot de passe.

Comment stocker correctement les mots de passe ?

Créer un mot de passe fort représente la moitié de la bataille ; vous devez toujours le stocker. Les mots de passe très complexes ne peuvent pas être stockés dans votre tête, et les mots de passe trop simples peuvent être compromis à l'aide de programmes Brute Force. Un merveilleux vient à la rescousse Programme KeePass. Cela vous permettra non seulement de stocker des données sous une protection fiable, mais vous aidera également à créer un mot de passe. Tout ce dont nous avons besoin est de télécharger le programme.

Lancez l'application et entrez le mot de passe du fichier dans lequel tous vos mots de passe seront stockés. Une fois dans le menu initial, nous devons créer nouvelle entrée, lors de sa création, il sera possible de proposer simultanément un mot de passe qui répondra aux exigences spécifiées. Ne lésinez pas sur les caractères, créez un mot de passe vraiment complexe, à l'avenir, il pourra être utilisé pour une clé USB avec cryptage des données. Enregistrez toutes les modifications et fermez le programme. Vous recevrez ainsi un fichier dont vous seul connaissez le mot de passe. Cachez-le des regards indiscrets, et dans bon moment tous vos mots de passe, identifiants et configurations d'accès peuvent être utilisés en ouvrant simplement un fichier. Pratique, n'est-ce pas ?

Comprendre l'interface ne sera pas difficile, elle est d'une simplicité indécente et compréhensible même pour un enfant. Nous pouvons créer des partitions logiques, des « dossiers », dans lesquelles diverses données seront stockées. Les mots de passe des lecteurs peuvent être stockés au même endroit et les connexions pour réseaux sociaux- dans un autre. De plus, le programme est incroyablement simple et rapide.

Conclusion

Nous avons compris comment crypter une clé USB avec trois différentes façons. Choisissez celui qui vous convient le mieux et n'oubliez pas vos mots de passe. Il est préférable de les utiliser pour stocker programmes spécialisés, c'est pratique, fiable et facile. Faire sauvegardes toutes les données sur le lecteur flash, vous éliminez alors le risque de perte de données si le lecteur flash se casse ou est perdu. Ne quitte pas le tien compte accessible, si vous quittez l'ordinateur, suivez les règles de sécurité des informations.

Si vous avez des questions, posez-les dans les commentaires !

Toutes les données importantes doivent être stockées sous forme cryptée. Les clés USB sont perdues plus souvent, alors regardons les plus simples et les plus moyens efficaces protéger les informations sur les clés USB, rapporte Tech Today.

Utilisez une clé USB avec cryptage matériel

C’est la méthode de protection la plus simple et en même temps la plus coûteuse. De tels disques sont conçus pour stocker en toute sécurité des secrets d'entreprise et ne permettront l'accès qu'au propriétaire et, éventuellement, aux agences de renseignement. Les appareils de cette classe, par exemple DataTraveler 2000 Metal Security de Kingston, prennent en charge les algorithmes de cryptage les plus avancés et disposent de clés pour saisir un mot de passe. C'est pratique que protection cryptographique est fourni par le lecteur flash lui-même et ne dépend pas du type de système d'exploitation de l'ordinateur et des programmes installés.

Entrez simplement le code numérique et vous pourrez travailler avec les fichiers sur la clé USB comme d'habitude. Après la déconnexion de l'ordinateur, l'accès aux données sera bloqué. L'inconvénient des clés USB sécurisées est que si vous oubliez le mot de passe ou si vous le saisissez de manière incorrecte, par exemple 10 fois de suite, la clé de cryptage et les données seront détruites et le lecteur reviendra aux paramètres d'usine.

BitLocker - intégré Rançongiciel Windows 7/8/10

Si tu utilises version maximale Windows, la protection cryptographique BitLocker standard est à votre service.

Pour crypter une clé USB, dans la fenêtre « Mon ordinateur », faites un clic droit sur l'icône du disque et sélectionnez parmi menu contextuel Rubrique « Cryptage ». La procédure de cryptage du disque démarre.

Sélectionnez le cryptage du mot de passe et créez mot de passe fort. Selon la taille de la clé USB, la procédure de cryptage dure de dix minutes à plusieurs heures. Une fois le processus de cryptage terminé, la clé USB est prête à être utilisée.

Lors de sa connexion à un ordinateur, vous devrez à chaque fois saisir un mot de passe pour accéder aux données. Dans les paramètres, vous pouvez désactiver la saisie obligatoire du mot de passe pour un ordinateur spécifique.

VeraTrueCrypt - cryptage gratuit données

Le petit utilitaire VeraCrypt est le descendant d'un autre outil de cryptage de données populaire, TrueCrypt, qui a été abandonné l'année dernière. Il existe des versions opérationnelles de VeraCrypt Systèmes Windows, Mac OS X, Linux et même Raspbian (OS pour micro-ordinateurs Raspberry Pi).

Ne nécessite pas après l'installation paramètres additionnels pour commencer. Pour chiffrer une clé USB, dans le menu « Volumes », sélectionnez « Créer un nouveau volume ». Ensuite, indiquez séquentiellement « Chiffrer la partition/disque non système » - « Normal Volume VeraCrypt", indiquez le chemin vers ce qui correspond à la clé USB. Ensuite, sélectionnez « Créer un volume et un format chiffrés ».

Tous les fichiers du lecteur flash seront supprimés, alors cryptez le lecteur avant de commencer à y stocker des données. Après avoir créé le mot de passe, le processus de cryptage commencera.

Pour accéder à un lecteur flash crypté, vous devez sélectionner une lettre de lecteur libre dans la fenêtre principale de VeraCrypt, spécifier le chemin d'accès (quelque chose comme Device\Harddisk3\Partition1) et cliquer sur le bouton « Monter ». Le processus durera de quelques secondes à une minute. Ensuite, le disque avec la lettre sélectionnée apparaîtra dans le système et vous pourrez travailler avec lui. Avant de déconnecter le lecteur flash, le volume crypté doit être démonté.

Inconvénients de la méthode : VeraCrypt doit être installé sur tous les ordinateurs où il est nécessaire d'avoir accès aux données cryptées. Le système affiche le lecteur flash comme non formaté.

Et enfin : si vous devez restreindre l'accès aux fichiers, mais que le cryptage n'est pas disponible, utilisez un archiveur. Les archiveurs les plus courants vous permettent de protéger les archives avec un mot de passe. Si vous ne cachez pas de secrets d'État, comme le montre la pratique, cela suffit généralement à limiter l'accès aux fichiers importants.

Cet article est dédié à protection fiable exactement vital une information important, ainsi que tous les fichiers que vous souhaitez protéger de l'accès par des tiers, même si votre ordinateur ou votre support de stockage (lecteur flash, Disque dur) sont tombés entre les mains de personnes non autorisées, notamment celles qui sont techniquement avancées et ont accès à des ressources informatiques puissantes.

Pourquoi vous ne devriez pas faire confiance aux logiciels de chiffrement à code source fermé

Les programmes à source fermée peuvent inclure des « signets » (et n’espérez pas qu’ils ne soient pas là !) et la possibilité d’ouvrir des fichiers cryptés à l’aide d’une clé principale. Ceux. vous pouvez utiliser n'importe quel mot de passe, même le plus complexe, mais votre fichier crypté peut toujours être ouvert facilement, sans forcer brutalement les mots de passe, en utilisant un « favori » ou le propriétaire de la clé principale. Taille de l’entreprise de logiciels de chiffrement et nom du pays ce problème ne joue aucun rôle, puisqu'il fait partie politique publique de nombreux pays. Après tout, nous sommes constamment entourés de terroristes et de trafiquants de drogue (que pouvons-nous faire ?).

Ceux. Vous pouvez espérer un cryptage vraiment fiable en utilisant correctement le populaire logiciel avec du code open source et un algorithme de cryptage résistant aux fissures.

Vaut-il la peine de passer de TrueCrypt à VeraCrypt ?

Le programme de référence qui assure depuis de nombreuses années un cryptage de fichiers très sécurisé est TrueCrypt. Ce programme fonctionne toujours très bien. Malheureusement, le développement du programme est actuellement interrompu.

Son meilleur successeur était le programme VeraCrypt.

VeraCrypt est un logiciel gratuit de chiffrement de disque basé sur TrueCrypt 7.1a.

VeraCrypt perpétue les meilleures traditions de TrueCrypt, mais ajoute également sécurité accrue algorithmes utilisés pour chiffrer les systèmes et les partitions, rendant vos fichiers chiffrés insensibles aux nouvelles avancées en matière d'attaques par force brute.

VeraCrypt a également corrigé de nombreuses vulnérabilités et problèmes de sécurité trouvés dans TrueCrypt. Il peut fonctionner avec les volumes TrueCrypt et offre la possibilité de convertir les conteneurs TrueCrypt et les partitions non système au format VeraCrypt.

Cette sécurité améliorée ne fait qu'ajouter une certaine latence à l'ouverture des partitions chiffrées, sans aucun impact sur les performances pendant la phase de lecteur chiffré. Pour un utilisateur légitime, il s'agit d'un inconvénient presque imperceptible, mais pour un attaquant, il devient presque impossible d'accéder aux données cryptées, malgré la présence d'une quelconque puissance de calcul.

Cela peut être clairement démontré par les références suivantes pour le craquage (force brute) des mots de passe dans :

Pour TrueCrypt :

|

Type de hachage : TrueCrypt PBKDF2-HMAC-RipeMD160 + XTS 512 bits Vitesse.Dev.#1. : 21957 H/s (96,78 ms) Vitesse.Dev.#2. : 1175 H/s (99,79 ms) Vitesse.Dev.#*.: 23131 H/s Type de hachage : TrueCrypt PBKDF2-HMAC-SHA512 + XTS 512 bits Vitesse.Dev.#1. : 9222 H/s (74,13 ms) Vitesse.Dev.#2.: 4556 H/s (95,92 ms) Vitesse.Dev.#*.: 13778 H/s Type de hachage : TrueCrypt PBKDF2-HMAC-Whirlpool + XTS 512 bits Vitesse.Dev.#1. : 2429 H/s (95,69 ms) Vitesse.Dev.#2. : 891 H/s (98,61 ms) Vitesse.Dev.#*.: 3321 H/s Type de hachage : TrueCrypt PBKDF2-HMAC-RipeMD160 + XTS 512 bits + mode de démarrage Vitesse.Dev.#1. : 43273 H/s (95,60 ms) Vitesse.Dev.#2. : 2330 H/s (95,97 ms) Vitesse.Dev.#*.: 45603 H/s |

Pour VeraCrypt :

|

Type de hachage : VeraCrypt PBKDF2-HMAC-RipeMD160 + XTS 512 bits Vitesse.Dev.#1. : 68 H/s (97,63 ms) Vitesse.Dev.#2. : 3 H/s (100,62 ms) Vitesse.Dev.#*.: 71 H/s Type de hachage : VeraCrypt PBKDF2-HMAC-SHA512 + XTS 512 bits Vitesse.Dev.#1. : 26 H/s (87,81 ms) Vitesse.Dev.#2. : 9 H/s (98,83 ms) Vitesse.Dev.#*.: 35 H/s Type de hachage : VeraCrypt PBKDF2-HMAC-Whirlpool + XTS 512 bits Vitesse.Dev.#1. : 3 H/s (57,73 ms) Vitesse.Dev.#2. : 2 H/s (94,90 ms) Vitesse.Dev.#*.: 5 H/s Type de hachage : VeraCrypt PBKDF2-HMAC-RipeMD160 + XTS 512 bits + mode de démarrage Vitesse.Dev.#1. : 154 H/s (93,62 ms) Vitesse.Dev.#2. : 7 H/s (96,56 ms) Vitesse.Dev.#*.: 161 H/s Type de hachage : VeraCrypt PBKDF2-HMAC-SHA256 + XTS 512 bits Vitesse.Dev.#1. : 118 H/s (94,25 ms) Vitesse.Dev.#2.: 5 H/s (95,50 ms) Vitesse.Dev.#*.: 123 H/s Type de hachage : VeraCrypt PBKDF2-HMAC-SHA256 + XTS 512 bits + mode de démarrage Vitesse.Dev.#1. : 306 H/s (94,26 ms) Vitesse.Dev.#2. : 13 H/s (96,99 ms) Vitesse.Dev.#*.: 319 H/s |

Comme vous pouvez le constater, pirater les conteneurs VeraCrypt cryptés est plusieurs fois plus difficile que les conteneurs TrueCrypt (qui ne sont pas non plus du tout faciles).

Le deuxième problème important est la fiabilité. Personne ne veut particulièrement précieux et fichiers importants et les informations ont été perdues en raison d'une erreur de programme. J'ai connu VeraCrypt dès son apparition. J'ai suivi son évolution et je l'ai constamment regardée de près. Au cours de la dernière année, je suis complètement passé de TrueCrypt à VeraCrypt. Dans un an travail quotidien VeraCrypt ne m'a jamais laissé tomber.

Ainsi, à mon avis, cela vaut désormais la peine de passer de TrueCrypt à VeraCrypt.

Comment fonctionne VeraCrypt

VeraCrypt crée fichier spécial, que l'on appelle un conteneur. Ce conteneur est crypté et ne peut être connecté que si le mot de passe correct est saisi. Après avoir saisi le mot de passe, le conteneur s'affiche comme disque supplémentaire(comme un lecteur flash inséré). Tous les fichiers placés sur ce disque (c'est-à-dire dans le conteneur) sont cryptés. Tant que le conteneur est connecté, vous pouvez librement copier, supprimer, écrire de nouveaux fichiers et les ouvrir. Une fois qu'un conteneur est déconnecté, tous les fichiers qu'il contient deviennent complètement inaccessibles jusqu'à ce qu'il soit à nouveau connecté, c'est-à-dire jusqu'à ce que le mot de passe soit saisi.

Travailler avec des fichiers dans un conteneur chiffré n'est pas différent de travailler avec des fichiers sur n'importe quel autre lecteur.

Lors de l'ouverture d'un fichier ou de son écriture dans un conteneur, il n'est pas nécessaire d'attendre le décryptage - tout se passe très rapidement, comme si vous travailliez réellement avec un disque ordinaire.

Comment installer VeraCrypt sur Windows

Il y a eu une histoire de semi-espionnage avec TrueCrypt - des sites ont été créés pour "télécharger TrueCrypt", sur eux fichier binaire(enfin, bien sûr !) a été infecté par un virus/cheval de Troie. Ceux qui ont téléchargé TrueCrypt depuis ces sites non officiels ont infecté leurs ordinateurs, permettant aux attaquants de voler informations personnelles et faciliter la propagation des logiciels malveillants.

Placements officiels fichiers d'installation VeraCrypt est :

Installer VeraCrypt sous Windows

Il existe un assistant d'installation, donc le processus d'installation de VeraCrypt est similaire à celui d'autres programmes. Est-il possible de clarifier quelques points ?

Le programme d'installation de VeraCrypt proposera deux options :

- Installer(Installez VeraCrypt sur votre système)

- Extrait(Extraire. Si vous sélectionnez cette option, tous les fichiers de ce package seront extraits, mais rien ne sera installé sur votre système. Ne sélectionnez pas cette option si vous avez l'intention de chiffrer la partition système ou disque système. La sélection de cette option peut être utile, par exemple, si vous souhaitez exécuter VeraCrypt en mode dit portable. VeraCrypt ne nécessite pas d'installation dans système opérateur, dans lequel il sera lancé. Après avoir extrait tous les fichiers, vous pouvez exécuter directement le fichier extrait « VeraCrypt.exe » (VeraCrypt s'ouvrira en mode portable))

Si vous sélectionnez l'option cochée, c'est-à-dire association de fichier .hc, alors cela ajoutera de la commodité. Parce que si vous créez un conteneur avec l'extension .hc, alors double-cliquez Par ce fichier VeraCrypt va démarrer. Mais l’inconvénient est que des tiers peuvent savoir que les fichiers .hc sont des conteneurs VeraCrypt cryptés.

Le programme vous rappelle de faire un don :

Instructions VeraCrypt pour les débutants

VeraCrypt possède de nombreuses fonctionnalités différentes et avancées. Mais la fonctionnalité la plus populaire est le cryptage des fichiers. Ce qui suit montre étape par étape comment chiffrer un ou plusieurs fichiers.

Commençons par passer au russe. La langue russe est déjà intégrée à VeraCrypt. Il vous suffit de l'allumer. Pour ce faire dans le menu Paramètres sélectionner Langue…:

Là, sélectionnez le russe, après quoi la langue du programme changera immédiatement.

Comme déjà mentionné, les fichiers sont stockés dans des conteneurs cryptés (également appelés « volumes »). Ceux. vous devez commencer par créer un tel conteneur ; pour ce faire, dans l'interface principale du programme, cliquez sur le bouton « Créer un volume».

L'assistant de création de volume VeraCrypt apparaît :

Nous sommes intéressés par la première option (« Créer un conteneur de fichiers chiffrés"), alors nous, sans rien changer, appuyons sur Plus loin,

VeraCrypt a très fonctionnalité intéressante– la possibilité de créer volume caché. Le fait est que non pas un, mais deux conteneurs sont créés dans le fichier. Tout le monde sait qu'il existe une partition cryptée, y compris d'éventuels méchants. Et si vous êtes obligé de donner votre mot de passe, il est alors difficile de dire qu '«il n'y a pas de disque crypté». En créant section cachée, deux conteneurs chiffrés sont créés, qui se trouvent dans le même fichier, mais sont ouverts différents mots de passe. Ceux. vous pouvez placer les fichiers qui semblent « sensibles » dans l’un des conteneurs. Et dans le deuxième conteneur se trouvent des fichiers vraiment importants. Pour vos besoins, vous entrez un mot de passe pour ouvrir une section importante. S'il est impossible de refuser, vous divulguez le mot de passe de pas très disque important. Il n’existe aucun moyen de prouver qu’il existe un deuxième disque.

Dans de nombreux cas (masquage de fichiers peu critiques regards indiscrets) il suffira de créer un volume régulier, donc je clique simplement Plus loin.

Sélectionnez l'emplacement du fichier :

Le volume VeraCrypt peut être localisé dans un fichier (dans un conteneur VeraCrypt) sur le disque dur, clé USB et ainsi de suite. Le conteneur VeraCrypt n'est pas différent des autres fichier régulier(par exemple, il peut être déplacé ou supprimé comme les autres fichiers). Cliquez sur le bouton « Fichier » pour spécifier le nom et le chemin d'accès au fichier conteneur à créer pour stocker le nouveau volume.

REMARQUE : Si vous sélectionnez un fichier existant, VeraCrypt ne le chiffrera PAS ; ce fichier sera supprimé et remplacé par le conteneur VeraCrypt nouvellement créé. Vous pouvez crypter les fichiers existants (plus tard) en les déplaçant vers le conteneur VeraCrypt que vous créez actuellement.

Vous pouvez choisir n'importe quelle extension de fichier, cela n'affecte en rien le fonctionnement du volume crypté. Si vous sélectionnez l'extension .hc, et aussi si vous avez associé VeraCrypt à cette extension lors de l'installation, alors un double-clic sur ce fichier lancera VeraCrypt.

Histoire récemment Ouvrir des fichiers vous permet d’accéder rapidement à ces fichiers. Cependant, des entrées dans votre historique telles que « H:\Mes comptes offshore de dollars volés d'une valeur de dollars.doc » peuvent susciter des doutes dans l'esprit des étrangers quant à votre intégrité. Pour empêcher les fichiers ouverts à partir d'un disque crypté d'entrer dans l'historique, cochez la case à côté de « Ne pas sauvegarder l'historique».

Sélection des algorithmes de cryptage et de hachage. Si vous ne savez pas quoi choisir, laissez les valeurs par défaut :

Entrez la taille du volume et sélectionnez les unités de mesure (kilo-octets, mégaoctets, gigaoctets, téraoctets) :

Une étape très importante consiste à définir un mot de passe pour votre disque chiffré :

Bon mot de passe- il est très important. Évitez les mots de passe contenant un ou plusieurs mots trouvés dans le dictionnaire (ou des combinaisons de 2, 3 ou 4 de ces mots). Le mot de passe ne doit pas contenir de noms ni de dates de naissance. Cela devrait être difficile à deviner. Un bon mot de passe est une combinaison aléatoire de majuscules et minuscules, chiffres et caractères spéciaux (@ ^ = $ * +, etc.).

Vous pouvez désormais à nouveau utiliser les lettres russes comme mots de passe.

Nous aidons le programme à collecter des données aléatoires :

Veuillez noter qu'ici vous pouvez cocher la case pour créer disque dynamique. Ceux. il s'élargira au fur et à mesure qu'il sera rempli d'informations.

En conséquence, j'ai créé un fichier test.hc sur mon bureau :

Si vous avez créé un fichier avec l'extension .hc, vous pouvez alors double-cliquer dessus, la fenêtre principale du programme s'ouvrira et le chemin d'accès au conteneur sera déjà inséré :

Dans tous les cas, vous pouvez ouvrir VeraCrypt et sélectionner manuellement le chemin d'accès au fichier (pour ce faire, cliquez sur le bouton "Fichier").

Si le mot de passe est saisi correctement, un nouveau disque apparaîtra dans votre système :

Vous pouvez y copier/déplacer n’importe quel fichier. Vous pouvez également y créer des dossiers, copier des fichiers à partir de là, les supprimer, etc.

Pour fermer le conteneur aux étrangers, appuyez sur le bouton Démonter:

Pour retrouver l'accès à vos fichiers secrets, remontez le lecteur crypté.

Configuration de VeraCrypt

VeraCrypt propose de nombreux paramètres que vous pouvez modifier pour votre commodité. Je recommande fortement de vérifier le " Démonter automatiquement les volumes lorsqu'ils sont inactifs pendant une période»:

Et aussi installer raccourci clavier Pour " Démontez tout immédiatement, videz le cache et quittez»:

Version portable de VeraCrypt sous Windows

Depuis la version 1.22 (qui est en version bêta au moment de la rédaction) pour Windows, option portative. Si vous lisez la section d'installation, n'oubliez pas que le programme est déjà portable et vous permet d'extraire simplement vos fichiers. Cependant, le package portable séparé a ses propres particularités : vous avez besoin de droits d'administrateur pour exécuter le programme d'installation (même si vous souhaitez simplement décompresser l'archive), et la version portable peut être décompressée sans droits d'administrateur - la seule différence est que.

Les versions bêta officielles ne sont disponibles que. Dans le dossier VeraCrypt Nightly Builds, le fichier de version portable est VeraCrypt Portable 1.22-BETA4.exe.

Le fichier conteneur peut être placé sur un lecteur flash. Vous pouvez copier une version portable de VeraCrypt sur le même lecteur flash - cela vous permettra d'ouvrir la partition cryptée sur n'importe quel ordinateur, y compris ceux sur lesquels VeraCrypt n'est pas installé. Mais soyez conscient des dangers du détournement de frappe : un clavier à l’écran peut probablement aider dans cette situation.

Comment utiliser correctement le logiciel de cryptage

Quelques conseils pour vous aider à mieux garder vos secrets :

- Essayez d'empêcher les personnes non autorisées d'accéder à votre ordinateur, notamment en n'enregistrant pas les ordinateurs portables dans les bagages dans les aéroports ; Si possible, envoyez les ordinateurs en réparation sans système disque dur etc.

- Utilisez un mot de passe complexe. N'utilisez pas le même mot de passe que vous utilisez pour le courrier, etc.

- N'oubliez pas votre mot de passe ! Sinon, les données seront impossibles à récupérer.

- Téléchargez tous les programmes uniquement à partir des sites officiels.

- Utilisez des programmes gratuits ou achetés (n'utilisez pas de logiciels piratés). Et ne téléchargez pas et n'exécutez pas non plus de fichiers douteux, car tous ces programmes, entre autres éléments malveillants, peuvent avoir des kilologgers (intercepteurs de frappe), qui permettront à un attaquant de découvrir le mot de passe de votre conteneur crypté.

- Parfois, pour empêcher l'interception des frappes au clavier, il est recommandé d'utiliser sur le clavier de l'écran– Je pense que cela a du sens.