Problèmes et applications des réseaux locaux sans fil

Sans fil réseaux locaux(Wireless Local Area Network, WLAN) est dans certains cas une solution préférable à un réseau filaire, et parfois tout simplement la seule possible. Dans un WLAN, le signal se propage à l'aide d'ondes électromagnétiques haute fréquence.

L'avantage des réseaux locaux sans fil est évident : ils sont plus faciles et moins coûteux à déployer et à modifier, puisque l'ensemble de l'infrastructure câblée encombrante s'avère redondante. Un autre avantage est d’assurer la mobilité des utilisateurs. Cependant, le principal problème réside dans l'environnement sans fil instable et imprévisible, tel que les interférences provenant de divers appareils ménagers et autres systèmes de télécommunications, les interférences atmosphériques et les réflexions des signaux.

Les réseaux locaux sont avant tout des réseaux de bâtiments, et la propagation d'un signal radio à l'intérieur d'un bâtiment est encore plus difficile qu'à l'extérieur.

Les techniques d'étalement du spectre aident à réduire l'impact des interférences sur le signal souhaité, et les protocoles de correction d'erreur directe (FEC) et de retransmission de trames perdues sont largement utilisés dans les réseaux sans fil.

Une répartition inégale de l'intensité du signal entraîne non seulement des erreurs binaires dans les informations transmises, mais également une incertitude dans la zone de couverture d'un réseau local sans fil. Ce problème n’existe pas dans les réseaux locaux câblés. Le réseau local sans fil n'a pas de zone de couverture précise. En fait, le signal peut être tellement affaibli que les appareils situés dans la zone de couverture prévue ne peuvent plus recevoir ou transmettre d'informations.

En figue. La figure 12.14a montre un réseau local fragmenté. Pas entièrement connecté réseau sans fil crée un problème d’accès aux médias partagés appelé terminal caché. Le problème survient lorsque deux nœuds sont hors de portée l'un de l'autre (nœuds A et C sur la figure 12.14a) et qu'il existe un troisième nœud B qui reçoit les signaux de A et C. Supposons que dans le réseau radio utilise un réseau radio traditionnel. méthode d'accès par détection de porteuse, telle que CSMA/CD. Dans ce cas, les collisions se produiront beaucoup plus souvent que dans les réseaux filaires. Soit par exemple le nœud B en train d'échanger avec le nœud A. Il est difficile pour le nœud C de déterminer que le support est occupé, il peut le considérer libre et commencer à transmettre sa trame. En conséquence, les signaux dans la zone du nœud B seront déformés, c'est-à-dire qu'une collision se produira, dont la probabilité serait infiniment plus faible dans un réseau câblé.

La reconnaissance des collisions est également difficile dans un réseau radio parce que le signal provenant de son propre émetteur supprime considérablement le signal d'un émetteur distant et qu'il est le plus souvent impossible de reconnaître la distorsion du signal.

Dans les méthodes d'accès utilisées dans les réseaux sans fil, ils refusent non seulement d'écouter le porteur, mais aussi de reconnaître les collisions. Au lieu de cela, ils utilisent des techniques d’évitement des collisions, notamment des techniques d’interrogation.

L'utilisation d'une station de base peut améliorer la connectivité du réseau (Fig. 12.14b). La station de base a généralement plus de puissance et son antenne est installée de manière à couvrir la zone souhaitée de manière plus uniforme et sans obstruction. En conséquence, tous les nœuds du réseau local sans fil sont capables d'échanger des données avec la station de base, qui transmet les données en transit entre les nœuds.

Riz. 12.14. Connectivité d'un réseau local sans fil : a - réseau sans fil spécialisé, b - réseau sans fil avec une station de base

Les réseaux locaux sans fil sont considérés comme prometteurs pour les applications où les réseaux filaires sont difficiles, voire impossibles, à utiliser. Domaines d'application des réseaux locaux sans fil.

Réseaux locaux domestiques. Lorsque plusieurs ordinateurs apparaissent dans une maison, organiser un réseau local domestique devient un problème urgent.

Accès résidentiel opérateurs alternatifs les communications sans accès filaire aux clients résidant dans des immeubles à appartements,

Accès dits « nomades » aux aéroports, gares, etc.

Organisation de réseaux locaux dans des bâtiments où il n'est pas possible d'installer un système de câble moderne, par exemple dans des bâtiments historiques aux intérieurs originaux.

Organisation de réseaux locaux temporaires, par exemple lors de conférences.

Extensions de réseau local. Parfois, un bâtiment d'usine, tel qu'un laboratoire ou un atelier d'essais, peut être situé séparément des autres. Le petit nombre de postes de travail dans un tel bâtiment rend extrêmement peu rentable la pose d'un câble séparé, de sorte que la communication sans fil s'avère être une option plus rationnelle.

Réseaux locaux mobiles. Si un utilisateur souhaite recevoir des services réseau tout en se déplaçant d'une pièce à l'autre ou d'un bâtiment à l'autre, alors le réseau local sans fil n'a tout simplement pas de concurrents. Un exemple classique d'un tel utilisateur est un médecin qui fait des tournées et utilise son ordinateur portable pour se connecter à la base de données de l'hôpital.

Topologies de réseaux locaux 802.11

La norme 802.11 prend en charge deux types de topologies de réseau local : de base et améliorée.

Un réseau avec un ensemble de services de base (Basic Service Set, BSS) est formé de stations individuelles, il n'y a pas de station de base, les nœuds interagissent directement les uns avec les autres (Fig. 12.15). Pour accéder au réseau BSS, une station doit terminer la procédure de connexion.

Les réseaux BSS ne sont pas des cellules traditionnelles en termes de zones de couverture, ils peuvent être situés à une distance considérable les uns des autres et peuvent se chevaucher partiellement ou totalement - la norme 802.11 laisse ici une liberté au concepteur de réseau.

Les stations peuvent utiliser un support partagé pour transmettre des données :

directement les uns aux autres au sein du même réseau BSS ;

au sein du même réseau BSS en transit via un point d'accès ;

entre différents réseaux BSS via deux points d'accès et un système distribué ;

entre le réseau BSS et le LAN filaire via un point d'accès, un système distribué et un portail

Riz. 12h15. Réseaux avec un ensemble de services de base

Dans les réseaux dotés d'infrastructures, certaines stations du réseau sont des stations de base ou, dans la terminologie 802.11, des points d'accès (AP). La station qui remplit les fonctions d'un AP est membre d'un réseau BSS (Fig. 12.16). Toutes les stations de base du réseau sont interconnectées à l'aide d'un système distribué (Distribution System, DS), qui peut être le même support (c'est-à-dire les ondes radio ou infrarouges) que le support d'interaction entre les stations, ou différent de celui-ci, par exemple filaire. . Les points d'accès ainsi que le système distribué prennent en charge le service de système de distribution (DSS). La tâche du DSS est de transmettre des paquets entre des stations qui, pour une raison quelconque, ne peuvent ou ne veulent pas communiquer directement entre elles. La raison la plus évidente d’utiliser DSS est que les stations appartiennent à différents réseaux BSS. Dans ce cas, ils transmettent 1 trame à leur brouette d'accès, qui, via le DS, la transmet au point d'accès desservant le réseau BSS avec la station de destination.

Riz. 12.16. Réseau avec une gamme de services élargie

Un réseau ESS (Extended Service Set) se compose de plusieurs réseaux BSS connectés par un environnement distribué

Le réseau ESS offre aux stations de la mobilité : elles peuvent se déplacer d'un réseau BSS à un autre. Ces mouvements sont assurés par les fonctions de la couche MAC des postes de travail et des stations de base, ils sont donc totalement transparents pour la couche LLC. Le réseau ESS peut également s'interfacer avec un LAN filaire. Pour ce faire, un portail doit être présent dans le système distribué.

Bridge en tant que prédécesseur et analogue fonctionnel d'un commutateur

Structuration du réseau logique et ponts

Pont locale réseaux(pont LAN), ou simplement pont, est apparu comme un moyen de construire de grands réseaux locaux sur un support partagé, car il est impossible de construire un réseau suffisamment grand sur un support partagé

L’utilisation d’un seul support partagé sur un réseau Ethernet entraîne plusieurs limitations très sévères :

le diamètre total du réseau ne peut excéder 2 500 m ;

le nombre de nœuds ne peut pas dépasser 1024 (pour les réseaux Ethernet sur coaxial, cette limitation est encore plus stricte).

La figure 13.1 montre la dépendance du délai d'accès au support de transmission sur la charge du réseau, obtenue pour les réseaux Ethernet, Token Ring et FDDI par simulation.

Riz. 13.1. Délais d’accès aux médias pour les technologies Ethernet, Token Ring et FDDI

Comme le montre la figure, toutes les technologies présentent un modèle qualitativement identique de croissance exponentielle des délais d'accès avec l'utilisation croissante du réseau. Cependant, ils se distinguent par un seuil auquel se produit un changement brutal du comportement du réseau, lorsqu'une dépendance presque linéaire se transforme en une dépendance exponentielle abrupte. Pour toute la famille des technologies Ethernet, cela représente 30 à 50 % (l'effet des collisions affecte), pour Technologies de jetons Ring - 60 % et pour la technologie FDDI - 70-80 %.

Les limitations résultant de l'utilisation d'un seul support partagé peuvent être surmontées en effectuant une structuration logique du réseau, c'est-à-dire en segmentant un seul support partagé en plusieurs et en connectant les segments de réseau résultants avec un dispositif de communication qui ne transmet pas de bits de données. par bits, comme un répéteur, mais base les trames puis les transmet à l'un ou l'autre segment en fonction de l'adresse de destination de la trame (Fig. 13.2)

Il faut distinguer la structuration logique de la structuration physique. Les hubs 10Base-T permettent de construire un réseau composé de plusieurs segments de câble à paire torsadée, mais il s'agit d'une structuration physique, puisque logiquement tous ces segments représentent un seul support partagé.

Le pont a longtemps été le principal type de dispositif utilisé pour structurer logiquement les réseaux locaux. Désormais, les ponts ont remplacé les commutateurs, mais comme leur algorithme de fonctionnement répète l'algorithme de fonctionnement du pont, les résultats de leur utilisation sont de même nature, ils n'en sont améliorés que du fait des performances bien supérieures des commutateurs.

En plus des ponts/commutateurs, les routeurs peuvent être utilisés pour structurer les réseaux locaux, mais ce sont des appareils plus complexes et plus coûteux, qui nécessitent également toujours une configuration manuelle, leur utilisation dans les réseaux locaux est donc limitée.

La structuration logique d'un réseau local permet de résoudre plusieurs problèmes dont les principaux sont l'augmentation de la productivité, de la flexibilité et de la sécurité, ainsi que l'amélioration de la gérabilité du réseau.

Riz. 13.2. Structuration logique du réseau

En construisant un réseau sous la forme d'un ensemble de segments, chacun d'entre eux peut être adapté à des besoins spécifiques groupe de travail ou département. Cela signifie une flexibilité accrue du réseau. Le processus de division d'un réseau en segments logiques peut également être considéré dans le sens inverse, comme le processus de création d'un grand réseau à partir de petits réseaux existants.

En installant divers filtres logiques sur les ponts/commutateurs, vous pouvez contrôler l'accès des utilisateurs aux ressources sur d'autres segments, ce que les répéteurs ne permettent pas. Cela améliore la sécurité des données.

Un effet secondaire de la réduction du trafic et de l’augmentation de la sécurité des données est une gestion simplifiée du réseau, c’est-à-dire une meilleure gestion du réseau. Les problèmes sont très souvent localisés au sein d’un segment. Les segments forment des domaines logiques de gestion de réseau.

Algorithme de pont transparent IEEE 802.1D

Dans les réseaux locaux des années 80 et 90, plusieurs types de ponts étaient utilisés :

ponts transparents (pour la technologie Ethernet) ;

ponts avec routage source (pour la technologie Token Ring) ;

ponts de diffusion (pour les connexions en technologie Ethernet et Token Ring).

Le mot « transparent » dans le nom de l'algorithme de pont transparent reflète le fait que les ponts et les commutateurs, dans leur fonctionnement, ne prennent pas en compte l'existence d'adaptateurs réseau de nœuds d'extrémité, de hubs et de répéteurs dans le réseau. Dans le même temps, les périphériques réseau répertoriés fonctionnent sans remarquer la présence de ponts et de commutateurs dans le réseau.

Le pont construit sa table de transfert (table d'adresses) basée sur l'observation passive du trafic circulant dans les segments connectés à ses ports. Dans ce cas, le pont prend en compte les adresses des sources des trames de données arrivant sur ses ports. Sur la base de l'adresse de la source de trame, le pont conclut que le nœud source appartient à un segment de réseau particulier,

Considérons le processus de création automatique d'une table d'avancement de pont et son utilisation en utilisant l'exemple d'un réseau simple illustré à la Fig. 13.4.

Riz. 13.4. Principe de fonctionnement d'un pont/commutateur transparent

Un pont relie deux segments de réseau. Le segment 1 se compose d'ordinateurs connectés à l'aide d'un morceau de câble coaxial au port 1 du pont, et le segment 2 se compose d'ordinateurs connectés à l'aide d'un autre morceau de câble coaxial au port 2 du pont. Dans son état initial, le pont ne sait pas quels ordinateurs avec quelles adresses MAC sont connectés à chacun de ses ports. Dans cette situation, le pont transmet simplement toute trame capturée et mise en mémoire tampon à tous ses ports, à l'exception du port à partir duquel la trame a été reçue. Dans notre exemple, le pont ne dispose que de deux ports, il transmet donc les trames du port 1 au port 2, et vice versa. La différence entre le fonctionnement d'un pont dans ce mode et celui d'un répéteur est qu'il transmet une trame en la pré-bufférant, et non petit à petit, comme le fait un répéteur. La mise en mémoire tampon brise la logique selon laquelle tous les segments fonctionnent comme un seul environnement partagé.

Simultanément à la transmission de la trame vers tous les ports, le pont étudie l'adresse de la source de la trame et enregistre son appartenance à un segment particulier dans sa table d'adresses. Cette table est également appelée table de filtrage ou de promotion. Par exemple, après avoir reçu la trame 1 de l'ordinateur 1 sur le port 1, le pont effectue la première entrée dans sa table d'adresses :

Adresse MAC 1 - port 1.

Cette entrée signifie que l'ordinateur avec l'adresse MAC 1 appartient au segment connecté au port 1 du commutateur. Si les quatre ordinateurs d'un réseau donné sont actifs et s'envoient des trames, alors le pont construira bientôt une table d'adresses réseau complète, composée de 4 entrées - une entrée par nœud (voir Fig. 13.4).

Chaque fois qu'une trame arrive sur un port de pont, elle essaie d'abord de trouver l'adresse de destination de la trame dans la table d'adresses. Continuons à considérer les actions du pont à titre d'exemple (voir Fig. 13.4).

Lors de la réception d'une trame envoyée de l'ordinateur 1 à l'ordinateur 3, le pont parcourt la table d'adresses pour voir si l'adresse de l'une des entrées correspond à l'adresse de destination - adresse MAC 3. L'entrée avec l'adresse requise se trouve dans la table d'adresses.

Le pont effectue la deuxième étape de l'analyse des tables : il vérifie si les ordinateurs avec des adresses source et de destination se trouvent dans le même segment. Dans l'exemple, l'ordinateur 1 (adresse MAC 1) et l'ordinateur 3 (adresse MAC 3) se trouvent dans des segments différents. Par conséquent, le pont effectue l'opération de transfert de la trame - il transmet la trame au port 2 menant au segment destinataire, accède au segment et y transmet la trame.

S'il s'avérait que les ordinateurs appartenaient au même segment, la trame serait simplement supprimée du tampon. Cette opération est appelée filtrage.

Si l'entrée pour l'adresse MAC 3 manquait dans la table d'adresses, c'est-à-dire l'adresse de destination était inconnue pont, il transmettrait alors la trame à tous ses ports à l'exception du port source de la trame, comme au stade initial du processus d'apprentissage.

Le processus d'apprentissage relais ne se termine jamais et se déroule simultanément avec la promotion et le filtrage du personnel. Le pont surveille en permanence les adresses source des trames mises en mémoire tampon afin de s'adapter automatiquement aux changements survenant dans le réseau - mouvement des ordinateurs d'un segment du réseau à un autre, arrêts et apparition de nouveaux ordinateurs.

Les entrées de la table d'adresses peuvent être dynamiques, créées lors du processus d'auto-apprentissage du pont, ou statiques, créées manuellement par l'administrateur réseau. Enregistrements statiques, mais ont une durée de vie, ce qui donne à l'administrateur la possibilité d'influencer le fonctionnement du pont, par exemple en limitant la transmission de trames avec certaines adresses d'un segment à un autre.

Les entrées dynamiques ont une durée de vie : lorsqu'une entrée dans la table d'adresses est créée ou mise à jour, un horodatage lui est associé. Après un certain délai, l'entrée est marquée comme invalide si pendant ce temps le pont n'a reçu aucune trame avec l'adresse indiquée dans le champ d'adresse source. Cela permet au pont de répondre automatiquement aux mouvements de l'ordinateur d'un segment à l'autre - lorsqu'il est déconnecté de l'ancien segment, l'enregistrement de l'appartenance de l'ordinateur à ce segment est finalement supprimé de la table d'adresses. Après avoir connecté l'ordinateur à un autre segment, ses trames commenceront à tomber dans le tampon de pont via un autre port et apparaîtront dans la table d'adresses. nouvelle entrée, correspondant à l'état actuel du réseau.

Les trames avec des adresses MAC de diffusion, ainsi que les trames avec des adresses de destination inconnues, sont transmises par le pont vers tous ses ports. Ce mode de distribution de trames est appelé inondation de réseau. La présence de ponts dans le réseau n'empêche pas la propagation des trames de diffusion sur tous les segments du réseau. Toutefois, cela ne constitue un avantage que si l'adresse de diffusion est générée par un nœud fonctionnant correctement.

Souvent, à la suite d'une panne logicielle ou matérielle, le protocole de niveau supérieur ou l'adaptateur réseau commence à fonctionner de manière incorrecte, à savoir générer constamment des trames avec une adresse de diffusion à haute intensité. Le pont, conformément à son algorithme, transmet le trafic erroné à tous les segments. Cette situation est appelée une tempête de diffusion.

En figue. La figure 13.5 montre une structure de pont typique. Les fonctions d'accès aux médias pour la réception et la transmission de trames sont assurées par des puces MAC, identiques aux puces de l'adaptateur réseau.

Riz. 13.5. Structure de pont/commutateur

Le protocole qui implémente l'algorithme de commutation est situé entre les couches MAC HLLC.

En figue. La figure 13.6 montre une copie de l'écran du terminal avec la table d'adresses du pont.

Riz. 13.6. Tableau des adresses des commutateurs

À partir du tableau d'adresses affiché à l'écran, on peut voir que le réseau se compose de deux segments - LAN A et LAN B. Il y a au moins 3 stations dans le segment LAN A et 2 stations dans le segment LAN B. Les quatre adresses marquées d'un astérisque sont statiques, c'est-à-dire attribuées manuellement par l'administrateur. Une adresse marquée d'un signe plus est une adresse dynamique qui a expiré.

La table a un champ Dispn - « disposition » (il s'agit d'une « instruction » destinée au pont sur l'opération qui doit être effectuée avec la trame qui a une adresse de destination donnée). Habituellement, lors de la compilation automatique d'une table, un symbole du port de destination est placé dans ce champ, mais lors de la définition manuelle de l'adresse, une opération de traitement de trame non standard peut être saisie dans ce champ. Par exemple, l'opération Flood amène le pont à diffuser une trame même si son adresse de destination n'est pas une adresse de diffusion. L'opération Discard indique au pont qu'une trame avec cette adresse ne doit pas être envoyée au port de destination. D'une manière générale, les opérations spécifiées dans le champ Dispn définissent des conditions particulières de filtrage des trames qui complètent les conditions standards de leur distribution. Ces conditions sont généralement appelées filtres personnalisés.

Restrictions topologiques lors de l'utilisation de ponts dans les réseaux locaux

Considérons cette limitation en utilisant l'exemple du réseau illustré à la Fig. 13.7.

Riz. 13.7. Impact des routes fermées sur le fonctionnement des aiguillages

Deux segments Ethernet sont connectés en parallèle par deux ponts, créant une boucle. Laissez une nouvelle station avec l'adresse MAC 123 commencer à travailler pour la première fois sur ce réseau. Généralement, le démarrage de tout système d'exploitation s'accompagne de l'envoi de trames de diffusion dans lesquelles la station déclare son existence et recherche simultanément des serveurs réseau.

À l'étape 1, la station envoie la première trame avec une adresse de destination de diffusion et une adresse source de 123 à son segment. Le cadre touche à la fois le pont 1 et le pont 2. Dans les deux ponts nouvelle adresse la source 123 est inscrite dans la table d'adresses avec une note indiquant qu'elle appartient au segment 1, c'est-à-dire qu'un nouvel enregistrement du formulaire est créé :

Adresse MAC 123 - Port 1.

L'adresse de destination étant une diffusion, chaque pont doit transmettre une trame au segment 2. Cette transmission s'effectue une par une conformément à la méthode d'accès aléatoire de la technologie Ethernet. Supposons que le pont 1 soit le premier à accéder au segment 2 (étape 2 de la figure 13.7). Lorsqu'une trame apparaît sur le segment 2, le pont 2 la reçoit dans son tampon et la traite. Il voit que l'adresse 123 est déjà dans sa table d'adresses, mais la trame entrante est plus récente, et il décide que l'adresse 123 appartient au segment 2, et non à 1. Par conséquent, le pont 2 ajuste le contenu de la base de données et entre cette adresse. 123 appartient au segment 2 :

Adresse MAC 123 - Port 2.

Le pont 1 fait de même lorsque le pont 2 transmet sa copie de la trame au segment 2. Voici les conséquences d'une boucle dans le réseau.

« Reproduction » d'un cadre, c'est-à-dire l'apparition de plusieurs de ses exemplaires (en l'occurrence deux, mais si les segments étaient reliés par trois ponts, alors trois, etc.).

Circulation sans fin des deux copies de la trame en boucle dans des directions opposées, ce qui signifie encombrer le réseau avec un trafic inutile.

Les ponts reconstruisent constamment leurs tables d'adresses, puisqu'une trame avec une adresse source de 123 apparaîtra sur un port ou un autre.

Afin d'éliminer tous ces effets indésirables, il faut utiliser des ponts/commutateurs de manière à ce qu'il n'y ait pas de boucles entre les segments logiques, c'est-à-dire que seules des structures arborescentes doivent être construites à l'aide de commutateurs qui garantissent la présence d'un chemin unique entre deux segments quelconques. Ensuite, les trames de chaque station arriveront toujours au pont/commutateur depuis le même port, et le commutateur sera capable de résoudre correctement le problème du choix d'un itinéraire rationnel dans le réseau.

Il existe une autre raison possible pour laquelle les boucles se produisent. Ainsi, pour augmenter la fiabilité, il est souhaitable d'avoir des connexions de secours entre les ponts/commutateurs qui ne sont pas impliqués dans fonctionnement normal connexions principales pour transmettre des trames d'informations aux stations, mais si une connexion principale échoue, elles forment une nouvelle configuration de travail connectée sans boucles.

Les connexions excédentaires doivent être bloquées, c'est-à-dire qu'elles doivent être transférées vers un état inactif. Dans les réseaux à topologie simple, cette tâche est résolue manuellement en bloquant les ports de pont/commutateur correspondants. DANS grands réseaux avec des connexions complexes, des algorithmes sont utilisés pour résoudre automatiquement le problème de la détection des boucles.

Sans fil Technologie de réseau utilisé pour connecter deux appareils ou plus et permet la communication via des points d’accès pour transmettre des signaux. n'est rien de plus qu'un réseau qui connecte plusieurs ordinateurs pour envoyer et recevoir des données. Les ordinateurs doivent avoir une connexion sans fil adaptateurs réseau pour se connecter aux points d'accès. La mise en place d'un réseau sans fil garantit la transmission des données, qui s'effectue par voie hertzienne, et la connexion des appareils s'effectue sans utilisation de connexions par câble. Le terme « sans fil » couvre non seulement le Wi-Fi, dont on a déjà parlé à de nombreuses reprises sur ce site, mais aussi tous les types technologies sans fil et les appareils, y compris les téléphones cellulaires et BlueTooth. Réunissez tous les appareils équipés d'un module sans fil - ordinateurs avec adaptateurs sans fil, accessoires informatiques ( souris sans fil, clavier sans fil, télécommandes télécommande, routeurs sans fil, sans fil cartes réseau), TV, tablette, ordinateur portable, smartphone, webcam, etc.

Les connexions sans fil s'effectuent par voie hertzienne à l'aide d'ondes électromagnétiques (radiofréquences, infrarouge, satellite). Tous appareils modernes travailler avec des gens populaires systèmes d'exploitation, tels que Windows XP, Windows 7, Mac OS, Linux, fonctionnent avec les réseaux sans fil.

Exister différentes manières les paramètres du réseau sans fil, appelés « topologie » ou « architecture » et les quatre principaux types de normes de radiofréquence pour les réseaux sans fil : 802.11, 802.11a, 802.11b, 802.11g. Les principales différences entre eux résident dans la vitesse de connexion (802.11 et 802.11b sont les plus lentes, respectivement 1 à 2 Mbps et 5,5 à 11 Mbps). Le taux de transfert de données réel dépend du nombre et de la taille des barrières physiques au sein du réseau et des éventuelles interférences avec les transmissions radio.

En fonction de la taille de la zone couverte, les réseaux sans fil sont divisés en quatre types principaux.

Sans fil réseaux personnels(POÊLE).

Il s'agit de petits réseaux, connectant généralement deux appareils, par exemple deux smartphones, un téléphone et un casque, ou un smartphone et un ordinateur portable. Un exemple est Bluetooth.

Réseaux locaux sans fil (WLAN).

Les WLAN assurent des communications sans fil sur une zone ou un groupe de bâtiments (entreprises) relativement restreint en utilisant des ondes radio ou des signaux infrarouges. Les réseaux connectent et relient un nombre illimité d'ordinateurs et d'ordinateurs portables, ce qui relie les personnes qui utilisent ces ordinateurs. Les individus au sein d'un groupe de travail sont connectés via des réseaux locaux. Un exemple d’un tel réseau est le Wi-Fi, qui fournit un accès à Internet. Il existe des réseaux locaux sans fil dont les nœuds sont situés à des distances supérieures à 12 500 km (stations spatiales et centres orbitaux). Ces réseaux sont également classés comme locaux.

Réseaux métropolitains sans fil (MAN)

Il ne s'agit pas d'un seul, mais de toute une série de réseaux locaux connectés entre eux). Un exemple de MAN est Wimax (Yota). De nombreux réseaux locaux sont interconnectés

Réseaux étendus(Wide Area Network), qui facilitent la communication entre les personnes par courrier électronique. Aujourd'hui E-mail est devenu le moyen le plus simple et le moins cher de transférer des informations entre utilisateurs. Sans fil réseaux mondiaux les communications couvrent de vastes zones géographiques (le plus populaire est Internet).

Développement réseaux wifi est unique et exceptionnel dans le monde de la technologie. Ils sont faciles à installer et peu coûteux, la configuration d'un réseau sans fil ne prend pas beaucoup de temps, mais avec leur aide, vous pouvez utiliser Internet via des ordinateurs et Téléphones portables(s'il y a des routeurs). Leur avantage principal et le plus important est l’absence de fils. L'inconvénient des réseaux sans fil est la menace sécurité des informations, parce que Les signaux radiofréquences sont transmis dans des limites qui, volontairement ou involontairement, peuvent être interceptées.

Je décris en détail comment configurer des réseaux locaux sans fil et Internet sur votre ordinateur portable ou votre ordinateur avec Windows 7 ou XP dans les articles de ce blog, alors lisez et abonnez-vous aux actualités du blog - beaucoup de choses intéressantes vous attendent !

L'absence de fils et, par conséquent, le fait d'être lié à un emplacement spécifique ont toujours été importants pour les utilisateurs mobiles qui ont besoin d'un accès rapide et constant aux informations, quel que soit leur emplacement.

Les options du jour accès sans fil plusieurs : communications cellulaires mobiles et réseaux de données sans fil de la norme 802.11b. cellulaire a une couverture plus globale, mais en termes de caractéristiques de vitesse, il ne répond absolument pas aux exigences modernes pour travailler avec applications de l'entreprise. Et dans le monde, les réseaux sans fil Radio-Ethernet commencent à jouer un rôle de plus en plus important, que certains analystes considèrent comme des concurrents des réseaux mobiles de troisième génération. Aujourd'hui, le développement de la technologie RadioEthernet a franchi une nouvelle étape dans le domaine de la vitesse de transfert de données, des ressources en fréquence et des services fournis. La norme de réseau sans fil IEEE 802.11b offre des vitesses de transfert de données allant jusqu'à 11 Mbps, ce qui est tout à fait suffisant pour se connecter à un réseau d'entreprise et surfer sur Internet. De plus, leur diffusion croissante est facilitée par la situation actuelle du marché mondial, caractérisée par la baisse des prix des kits sans fil (cartes PCMCIA, points d'accès). Aujourd'hui, par exemple, sur le marché de Moscou (d'après http://www.price.ru/), vous pouvez acheter une carte d'accès sans fil PCMCIA à partir de 130 $.

Initialement, les technologies d'accès aux réseaux sans fil étaient utilisées en complément de l'accès filaire traditionnel, ainsi que dans les endroits où il était impossible d'accéder avec un câble ou peu pratique. Sur cette base, une gamme étroite de domaines s'est développée dans laquelle les réseaux locaux sans fil constituaient la solution la plus préférable. Nous parlons de connecter les utilisateurs dans les entrepôts, de créer des lignes de communication temporaires, des réseaux locaux dans les musées, les hôpitaux et les centres commerciaux. En effet, dans certains cas, il est impossible d'établir des communications filaires. par exemple, dans les centres commerciaux, où l'espace est loué et où chaque vendeur organise un pavillon conformément à propre conception, une prise fixe pour les communications filaires devient gênante (nécessité de configurer la pièce en fonction de l'emplacement des prises). Autre exemple : la création de réseaux dans des bâtiments historiques, où la violation de l'architecture et du design est inacceptable. Néanmoins, l'application la plus populaire reste les entrepôts et les locaux industriels, où il arrive souvent qu'il y ait accès aux données du réseau d'entreprise, mais qu'il n'y ait pas de connexion filaire ou qu'elles soient inaccessibles. Dans de tels cas, un point d'accès radio est installé dans la pièce, auquel un appareil d'abonné est connecté, par exemple un ordinateur portable avec une carte radio installée. Cependant, on constate aujourd'hui une croissance rapide de l'intérêt des utilisateurs pour l'accès sans fil, non seulement sur le lieu de travail ou au sein d'une entreprise, mais également sur la route, dans une autre ville, dans les salles d'attente, dans les hôtels, etc. Et si la véritable mobilité (accès au réseau en déplacement) n'est jusqu'à présent obtenue que grâce à l'utilisation de réseaux cellulaires, certes plus lents, mais avec une couverture plus large, comme par exemple les réseaux CDPD (Cellular Digital Packet Data), populaires aux USA, puis fixes accès mobile facilement mis en œuvre en utilisant la norme Communication sans fil IEEE 802.11b. Les opérateurs efficaces n'ont pas manqué d'en profiter : des réseaux d'accès sans fil ont été déployés dans les aéroports, les salles d'attente des gares et autres lieux publics. Aujourd'hui, les cols blancs, c'est-à-dire les hommes d'affaires travaillant sur la route, ont accès à plusieurs réseaux publics sans fil. accéder aux réseaux, auquel ils peuvent se connecter, par exemple en attendant un vol, avec leur équipement ou louer une carte d'accès sans fil. Selon la WECA (Wireless Ethernet Compatibility Alliance), des réseaux locaux publics sans fil sont désormais déployés dans les aéroports, les centres de conférence et autres lieux publics, qui pourraient à l'avenir former une sorte de réseau sans fil mondial composé de « points chauds » pour accéder au support de transmission de données sans fil. Aujourd'hui, grâce à ces points, les utilisateurs mobiles peuvent se connecter aux services Internet et réseaux d'entrepriseà une vitesse de 11 Mbit/s à l'aide d'ordinateurs personnels (ordinateurs portables ou PDA) supportant la norme 802.11b.

Il existe des exemples similaires dans notre pays - à la mi-septembre, lors de la conférence ADE «Résultats et perspectives de développement d'Internet en Russie» à la pension de Vatutinki, CompTek a organisé un réseau local sans fil et les participants à la conférence ont reçu des cartes PCMCIA, à l'aide duquel l'ordinateur portable a été connecté au WLAN. Le résultat est évident : rapide, pratique et sans fil.

Déplacement sans problème, ou Roaming sur les réseaux sans fil

Du point de vue de l'utilisateur, tout est assez simple (mais pas encore tout à fait pratique) : se connecter, travailler, payer les services et c'est tout. Mais du point de vue des opérateurs, tout n'est pas si prosaïque - désormais les fournisseurs de réseaux sans fil se soucient très sérieusement de clarifier les détails techniques et économiques du roaming inter-réseaux, dont la mise en œuvre permettra aux utilisateurs des réseaux locaux sans fil de se connecter à les systèmes de presque tous les fournisseurs d’accès sans fil, semblables à l’itinérance des réseaux cellulaires. Le problème réside dans la tarification, la facturation et l'autorisation des utilisateurs « invités » dans les réseaux sans fil. En effet, en l'absence d'accords de roaming entre opérateurs, l'utilisateur devra signer un contrat de service, se connecter et payer les services à chaque fois qu'il arrive dans un nouvel emplacement. En conséquence, beaucoup de temps est perdu en « événements officiels », qui pourraient être utilisés « à des fins commerciales ». Il est également gênant pour l'utilisateur de recevoir à la fin du mois des factures d'une douzaine de fournisseurs pour l'utilisation de services d'accès sans fil. C'est pourquoi l'association WECA, qui comprend 3Com, Cisco Systems, IBM, Intel et Microsoft, développe des normes à l'échelle du réseau nécessaires à la prise en charge de l'itinérance. Cette initiative vise à fournir un accès partagé aux données de connexion des abonnés et aux informations de facturation, de sorte que quel que soit le nombre de fournisseurs Internet qu'un abonné utilise lors d'un voyage d'affaires, il finira par recevoir une facture d'un seul fournisseur « domestique ». De plus, il n'est pas nécessaire d'autoriser les utilisateurs mobiles de manière complexe dans nouveau réseau- il suffira simplement de saisir votre informations d'identification, et le système déterminera indépendamment quel utilisateur du fournisseur se trouve dans le réseau « invité ».

Cet été, une version préliminaire du roaming inter-réseau, développée par le groupe WISPR (Wireless Internet Service Provider Roaming), qui fait partie de WECA, a déjà été présentée. La tâche principale de ce groupe est de développer une solution offrant à l'abonné la possibilité d'utiliser un identifiant et un mot de passe uniques pour accéder à Internet via le réseau de n'importe quel opérateur. Le groupe travaille également à l'ajout d'attributs spéciaux au protocole RADIUS, tels que le nom d'utilisateur, l'heure du réseau, les octets reçus ou transmis, etc. Des informations sur la localisation de l’utilisateur y seront également incluses, ce qui permettra de fournir au client des services d’informations supplémentaires.

Malgré la tâche apparemment simple de l'itinérance, il existe un certain nombre de pièges, par exemple, il est assez difficile de déterminer la méthode de réalisation des transactions entre les fournisseurs lors du traitement des sessions Internet des utilisateurs. L'équipe WISPR n'a pas de calendrier précis pour les travaux, il est donc difficile de dire pour le moment quand l'itinérance 802.11b deviendra une réalité. Cependant, selon certaines entreprises participantes, WISPR préparera un document final d'ici la fin de cette année. Les utilisateurs pourront compter sur l'introduction massive du roaming dans les deux prochaines années. Même si on peut s'attendre à des délais plus courts pour établir des relations de roaming. Premièrement, le rythme de mise en œuvre devrait s'accélérer à mesure que de plus en plus d'opérateurs de télécommunications et d'équipementiers rejoignent le projet. Deuxièmement, selon le rapport Cahners In-Stat, le marché du 802.11b continuera de croître à un rythme rapide. Et en 2005, selon ces estimations, environ 6,4 milliards de dollars seront dépensés en équipements de réseaux locaux sans fil. Et selon un rapport d'Allied Business Intelligence, Inc. (ABI), le marché des réseaux locaux sans fil passera de 969 millions de dollars en 2000 à 4,5 milliards de dollars en 2006. Selon cette source, la plus grande croissance du WLAN (Wireless Local Area Network) est attendue dans les espaces publics, les cafés, les établissements de santé, les campus universitaires et les systèmes domestiques. Et la quantité points établis l'accès sans fil passera de 4,9 millions en 2000 à 55,9 millions en 2006. Selon les analystes d'ABI, la norme 802.11b (ou comme on l'appelle aussi - Wi-Fi) est actuellement dominante dans le secteur des systèmes de transmission de données sans fil, mais elle sera bientôt remplacée. une nouvelle version-802.11a. Les produits basés sur la norme 802.11a, qui apparaîtront en 2002, remporteront d'ici 2005 50 % du marché devant leur « petit frère » - 802.11b. À cet égard, la plupart des acteurs du marché comptent sur l'apparition imminente d'appareils fonctionnant selon la norme 802.11a, qui permet un transfert de données à des vitesses allant jusqu'à 54 Mbit/s. Une sorte de FastEthernet pour une chaîne radio. Premièrement, ces appareils sont non seulement plus rapides, mais ils fonctionnent dans la nouvelle bande de 5,5 GHz, totalement gratuite pour le fonctionnement BSPD. De plus, dans la nouvelle gamme, il sera possible de créer une diversité de fréquence pour les systèmes Indoor et Outdoor.

La Russie suit sa propre voie

Tendances du développement mondial réseaux publics L'accès sans fil peut certes inspirer l'optimisme, mais pour notre pays, le tableau n'est pas si rose. La spécificité de la Russie réside dans l'utilisation de la norme de communication sans fil 802.11b pour construire des réseaux de données sans fil (WDN) à l'échelle d'une ville ou d'un quartier. Selon Piotr Kochegarov, directeur technique de CompTek et chef du groupe de travail ADE sur les réseaux sans fil, en Russie, 95 % des réseaux construits sont urbains. La tâche principale que résolvent les réseaux sans fil est l'organisation du « dernier kilomètre » dans des conditions topographiques difficiles et en l'absence totale de chaînes câblées posées. en d'autres termes, RadioEthernet est le seul moyen d'organiser la communication lorsqu'il est impossible d'utiliser les systèmes câblés. Et dans notre pays, il existe de nombreux problèmes similaires.

Quant aux réseaux locaux sans fil, la situation ici est un peu plus compliquée qu'en Occident. Et il ne s'agit pas seulement du prix élevé des adaptateurs sans fil, dont le coût est presque d'un ordre de grandeur supérieur à celui des adaptateurs réseau populaires, mais aussi de la licence obligatoire pour la gamme de fréquences. Dans ce cas, aucune distinction n'est faite lorsque l'acheteur utilisera l'équipement sans fil - à l'intérieur (dans son bureau, son entrepôt, son centre commercial) ou à l'extérieur (organisation du dernier kilomètre), une licence est requise.

D'une part, il n'y a aujourd'hui pratiquement aucun problème pour obtenir la fréquence et la résolution et presque tous les opérateurs sont constamment « plongés dans ce désordre », et d'autre part, il existe un désir tout à fait compréhensible de simplifier considérablement la procédure. Et pour utilisation locale(solutions intérieures) - abolir complètement les licences.

Il y a déjà des changements à cet égard - lors de la 6ème conférence « BESEDA » (Wireless Data Networks) organisée début juin par la société moscovite CompTek, il est devenu clair que l'État comprend la situation actuelle et les imperfections du procédure d'obtention des permis. Et bientôt, on peut s'attendre à des simplifications significatives dans l'obtention des autorisations pour l'utilisation de systèmes de transmission de données sans fil, et pour les solutions internes (réseaux locaux sans fil sans accès aux rues), il deviendra même possible d'utiliser équipement sans fil sous forme de notification (acheté et utilisé, il suffit d'en informer les autorités compétentes).

Aujourd'hui, de nombreux fabricants (voir par exemple l'article « LG Network Equipment. Part 2 » dans ce numéro) ont ajouté à leurs gammes de produits équipement de réseau kits pour organiser les réseaux sans fil locaux. La principale caractéristique de ces solutions, outre leur prix relativement bas, était la réduction de la puissance du signal de 100 à 30 mW, ce qui est largement suffisant pour une utilisation en intérieur, mais n'interfère pas avec les systèmes routiers. Ainsi, peut-être que d'ici la fin de cette année, la distribution s'effectuera dans le cadre d'une procédure d'autorisation de notification - naturellement, sous réserve de certaines restrictions d'utilisation (sur la force du signal, par exemple). Cette prévision est tout à fait réaliste, puisqu'il existe déjà aujourd'hui des précédents pour éliminer le besoin de licence d'équipement (par exemple, les téléphones DECT, Téléphones portables et quelques autres).

Les appareils sans fil deviennent de plus en plus accessibles

En conclusion de notre examen, nous notons que les systèmes sans fil deviennent plus accessibles non seulement grâce aux fournisseurs de réseaux qui élargissent leurs gammes de produits pour inclure des équipements d'accès sans fil. De plus, la plupart de ces équipements sont constitués de dispositifs permettant d'organiser des réseaux locaux sans fil. De plus, l'apparition sur le marché de kits sans fil bon marché de D-Link, Compex LynkSys et LG a abaissé la barre pour rejoindre la « fraternité sans fil » en dessous de 150 $ par carte, et si l'on compte dans la configuration minimale (2 cartes et point d'accès), puis, selon http://www.price.ru/, le coût minimum de connexion d'un port à compter du 20 septembre 2001 ne sera que de 180 $ (en utilisant un point d'accès Compex Waveport WP11 et 2 cartes PCMCIA COMPEX WL11-E ).

Il convient de noter que les fabricants d’ordinateurs portables évoluent dans cette direction. Par exemple, l'année dernière, Dell a lancé le modèle Latitude avec une antenne intégrée et une carte d'accès sans fil intégrée. L'antenne de ce modèle est connectée à la baie MiniPCI, ce qui permet d'organiser l'accès sans fil au réseau local grâce à la norme 802.11b.

Compaq, à son tour, a lancé la série Compaq Evo, dont certains modèles (par exemple l'Evo N400c) sont équipés d'une nouvelle interface MultiPort. Le module connecté à cette interface, situé à l'extérieur du panneau d'affichage, assure des fonctions de communication sans fil utilisant la même norme 802.11b.

Comme vous pouvez le constater, les exemples sont nombreux. Et cela nous permet d’espérer un avenir radieux sans fil.

OrdinateurPress 10"2001

Réseau local sans fil (WLAN) offre toutes les fonctions et avantages des technologies LAN traditionnelles, telles qu'Ethernet, sans restrictions sur la longueur des fils ou des câbles. Appareils typiques Les réseaux locaux sans fil comprennent les cartes réseau sans fil, les points d'accès sans fil et les ponts sans fil.

DANS dans cet exemple Nous utilisons des connexions d'appareils utilisant à la fois les technologies Ethernet et le groupe de normes IEEE 802.11 - la norme de base pour le WLAN, mieux connue des utilisateurs sous le nom de Wi-Fi.

Point d'accès (AP), également appelé station de base, est un émetteur-récepteur local sans fil Réseaux LAN, qui remplit les fonctions d'un hub, c'est-à-dire le point central d'un réseau sans fil distinct, ou fonction de pont - le point de connexion entre les réseaux filaires et sans fil. L'utilisation de plusieurs points d'accès permet une fonctionnalité d'itinérance, qui donne aux utilisateurs sans fil un accès gratuit dans une certaine zone,

tout en maintenant une communication continue avec le réseau.

pont sans fil,- offre un haut débit (11 Mbit/s) connexions sans fil longue portée en visibilité (jusqu'à 25 miles), c'est-à-dire visibilité au sens de l'ingénierie radio, - zone de couverture d'antenne, entre réseaux Ethernet. Dans un réseau sans fil, n'importe quel point d'accès peut être utilisé comme répéteur (point d'extension).

Avantages d'un LAN dédié :

Matériels et outils : Une condition importante pour la qualité Travail Wi-Fi le réseau est bon choix antenne, câble de connexion, ainsi que la sélection correcte de l'équipement sans fil du réseau actif. Expérience d'installation et Utilisation du Wi-Fi L'équipement montre que la qualité de la communication est affectée par tous les composants du réseau : puissance de sortie et sensibilité de l'émetteur, qualité des antennes, câbles de connexion et connecteurs. Dans des conditions réelles, la qualité de tout appareil de réception est déterminée par la capacité à détecter un signal utile sur fond d'interférences provenant des points d'accès voisins, de bruit atmosphérique et industriel.

Séquence d'installation d'un réseau local sans fil.

Pose paire torsadée. Quel câble choisir.

La paire torsadée est divisée en catégories en fonction de la plage de fréquences de fonctionnement et, par conséquent, du débit. La plupart des réseaux locaux organisés aujourd'hui utilisent la catégorie UTP 5e comme canal de transmission. Ce câble est tout à fait suffisant pour la maison et le bureau débit jusqu'à 100 Mbit/s. Cependant, pour un bureau avec un trafic d'informations interne important, il est plus approprié paire torsadée catégorie 6 ou 6a, sur laquelle sont construits les réseaux Fast Ethernet et Gigabit Ethernet.

Quel type de noyau doit avoir un câble à paire torsadée, avantages et inconvénients.

* La principale différence entre les catégories de câbles à paires torsadées réside dans la fréquence du signal transmis, qui, à son tour, détermine la qualité et la vitesse du transfert de données. Les catégories 5 et 5e fonctionnent dans la bande de fréquences jusqu'à 100 MHz. En utilisant un câble de catégorie 5e, la vitesse de transfert des données peut aller jusqu'à 1 Gbit/s, donc un câble de cette catégorie, en ce moment, est le plus courant pour la pose de réseaux informatiques.Routeur, - le cerveau de tout le réseau ! Le nœud de contrôle principal du réseau local. De plus, des paramètres y sont définis pour distribuer l'accès à certaines ressources réseau. De plus, par-dessus tout, seul lui, le routeur (enfin, parfois aussi le fournisseur), est responsable du fonctionnement stable du canal. Première chose

Description détaillée

Réseau local sans fil (WLAN) représente sans fil réseau informatique , qui relie deux appareils ou plus à l'aide d'une méthode de distribution sans fil (souvent à spectre étalé ou OFDM) dans une zone limitée telle qu'une maison, une école, un laboratoire informatique ou un immeuble de bureaux. Cela donne aux utilisateurs la possibilité de se déplacer à l'intérieur zone de couverture locale et toujours être connecté au réseau, et peut également fournir connexion Internet. Le plus moderne réseaux locaux sans fil basé sur les normes IEEE 802.11, vendu sous la marque Wifi .

Réseaux locaux sans fil sont devenus populaires dans la vie quotidienne, en raison de leur facilité d'installation et d'utilisation, ainsi que dans les complexes commerciaux offrant accès sans filà leurs clients, souvent gratuitement.

Saviez-vous que... New York, par exemple, a lancé un programme pilote visant à fournir aux employés municipaux de tous les quartiers de la ville un accès Internet sans fil.

Initialement matériel WLAN (réseau local sans fil) ont été utilisés uniquement comme alternatives réseau câblé , où l'utilisation de câbles était difficile, voire impossible.

GARE

Tous les composants pouvant être connectés sans fil dans un réseau sont appelés gares. Toutes les gares sont équipées contrôleurs sans fil interface réseau (WNIC). Stations sans fil

appartiennent à l’une des deux catégories suivantes : points d'accès sans fil

Et clients

. Points d'accès

, généralement, routeurs sans fil

sont des stations de base pour réseau sans fil. Ils transmettent et reçoivent des fréquences radio pour appareils sans fil avec le soutien pour se connecter avec les autres. Clients sans fil

peut être appareils mobiles, comme les ordinateurs portables, les poches Ordinateur personnel, téléphones IP et autres smartphones ou appareils de bureau tels que ordinateurs de bureau et des postes de travail équipés interface réseau sans fil.

![]()

ENSEMBLE DE BASE

Ensemble de services de base

est un ensemble de toutes les stations pouvant interagir les unes avec les autres au niveau physique. Chaque ensemble a un numéro d'identification et s'appelle BSSID, lequel est Adresse MAC du point d'accès, desservant le service de base.

Il existe deux types ensemble de services de base: BSS indépendant (IBSS) Et Infrastructure BSS . BSS indépendant (IBSS) représente réseau ad hoc, qui ne contient pas de points d'accès , ce qui signifie qu’ils ne peuvent se connecter à aucun autre service principal.

ENSEMBLE DE SERVICES ÉTENDU

Ensemble de services étendus (ESS)

représente ensemble de contacts BSS, dont les points d'accès sont reliés par un système de distribution. Chaque ESS a un identifiant appelé SSID, qui est une chaîne de caractères de 32 octets.

SYSTÈME DE DISTRIBUTION

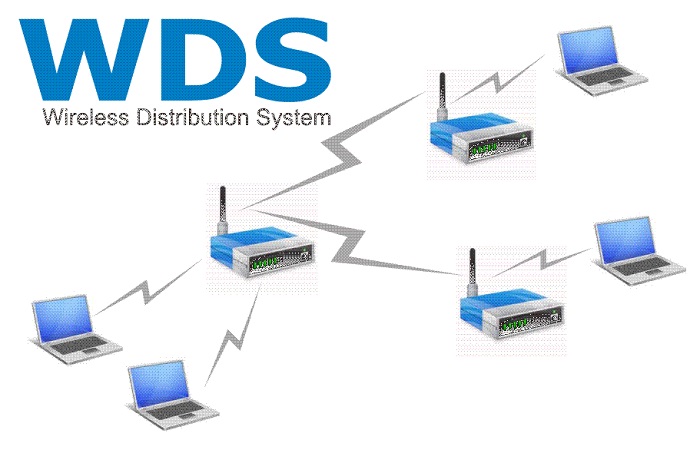

Système de distribution (DS)

connecte tous les points d'accès dans Gamme de services élargie.

D.S. peut être utilisé pour augmenter la couverture du réseau grâce à l’itinérance intercellulaire.

Aussi, D.S. Peut être filaire ou sans fil. Systèmes de distribution sans fil modernes sont principalement basés sur WDS ou des protocoles maillés, mais d'autres systèmes sont également utilisés.